Source : Privacy International, 15 août 2019

Jeudi, 15 août, 2019

Six ans après que l’employé de la NSA Edward Snowden eut divulgué des documents détaillant le fonctionnement des programmes de surveillance de masse des États, deux d’entre eux, le Royaume-Uni et l’Afrique du Sud, reconnaissent publiquement avoir fait usage de moyens d’interception de masse.

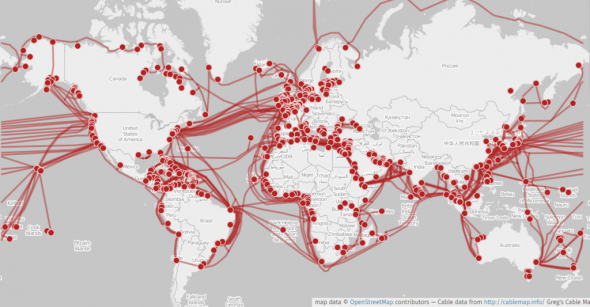

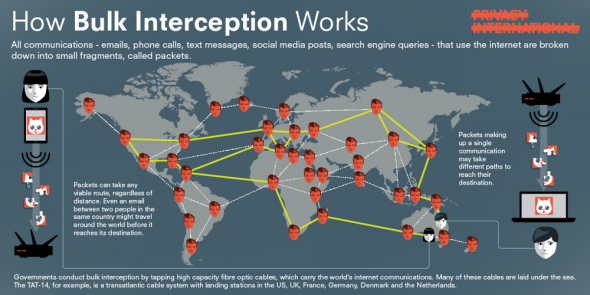

Les deux gouvernements procèdent, en secret et depuis des années, à l’interception massive du trafic Internet en exploitant des câbles sous-marins à fibres optiques qui arrivent sur leurs côtes au Royaume-Uni et en Afrique du Sud.

Ces deux aveux ont été recueillis pendant – et à l’issue de – une procédure judiciaire engagée par Privacy International et d’autres acteurs de la société civile contestant, entre autres, ces capacités d’interception.

Pourquoi est-ce important ?

Depuis une bonne dizaine d’année, de nombreux lanceurs d’alerte et journalistes font état des moyens d’interception de masse dont disposent les États-Unis, le Royaume-Uni ainsi que d’autres États à travers le monde. Les révélations de Snowden en 2013 ont constitué un moment charnière de l’histoire où ces accusations ont été étayées par des milliers de documents, qui ont montré, avec force détails accablants les moyens, le fonctionnement et les procédures des programmes de surveillance de masse de certains des pays les plus puissants du monde.

Mais même après les révélations de Snowden, les gouvernements ont refusé de reconnaître l’existence de ces programmes, qui pourraient mettre chacun d’entre nous sous le microscope de la surveillance de l’État. Il est révélateur qu’immédiatement après les révélations de Snowden, les responsables de la défense britannique ont émis une note secret-défense (notification D) aux groupes de médias afin de censurer la couverture des tactiques de surveillance employées par les agences de renseignement. Il a fallu que des actions en justice et une pression continue soient exercées par de nombreux acteurs de la société civile pour que ces deux gouvernements admettent l’existence de ces programmes d’interception massifs.

Bien que les services de renseignement sud-africains soient convaincus qu’il s’agit d’une pratique acceptée par le plus grand nombre, ce qu’ils répètent encore et encore, les circonstances dans lesquelles les deux gouvernements ont admis avoir utilisé leurs capacités de surveillance de masse indiquent qu’ils ne sont pas entièrement à l’aise pour en parler. Leur reconnaissance des faits est noyée dans les procédures judiciaires. Toutefois, le Comité des droits de l’Homme de l’ONU a déjà exprimé ses préoccupations concernant les pouvoirs de surveillance de masse du Royaume-Uni et de l’Afrique du Sud.

Quels sont les dossiers exactement ?

Le Royaume-Uni

Au Royaume-Uni, l’affaire a débuté en 2013, à la suite des révélations d’Edward Snowden selon lesquelles l’Administration Générale des Communications du Gouvernement (GCHQ) avait en secret installé des moyens d’interception sur les câbles de fibre optique sous-marins qui arrivent au Royaume-Uni. Largement connu sous le nom de programme « Tempora », son existence n’a jamais été reconnue par le gouvernement.

Peu après, Privacy International et neuf autres ONG ont contesté la légalité de ces pratiques. L’affaire est déjà passée devant les juridictions nationales ; elle est actuellement portée pour la deuxième fois devant la Cour européenne des droits de l’Homme, la plus haute juridiction européenne en la matière. La plainte a été initialement déposée au Investigatory Powers Tribunal (IPT) du Royaume-Uni en juillet 2013. L’IPT a établi, entre autres, que le régime britannique d’interception massive était illégal parce que le cadre juridique régissant cet accès était secret. Les requérants devant la Cour européenne de justice critiquent cette décision et font valoir que l’interception en masse au Royaume-Uni viole les articles 8 et 10 de la Convention européenne des droits de l’Homme, qui protègent respectivement le droit à la vie privée et le droit à la liberté d’expression. [Au Royaume-Uni, l’Investigatory Powers Tribunal (IPT) est un organe judiciaire indépendant du gouvernement britannique, qui instruit les plaintes relatives à la surveillance exercée par des organismes publics – en fait, « le seul tribunal auquel les plaintes concernant les services de renseignement peuvent être adressées », NdT]

La Grande Chambre de la Cour européenne des droits de l’Homme a été invitée à réexaminer le premier arrêt de la Cour sur notre affaire, en relevant l’incompatibilité de la surveillance de masse et du partage de renseignements au Royaume-Uni avec les articles 8 (droit à la vie privée) et 10 (liberté d’expression) de la Convention européenne des droits de l’Homme.

Le 10 juillet 2019, le gouvernement britannique a reconnu l’existence du programme dans des observations présentées avant et pendant l’audience devant la Grande Chambre.

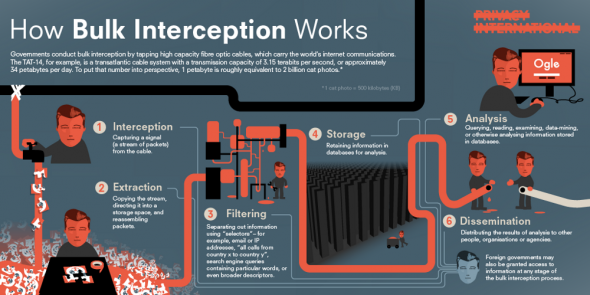

Résumé des communications : Pour la première fois, le gouvernement du Royaume-Uni a décrit de manière relativement détaillée, par rapport aux déclarations précédentes, le processus de collecte, de filtrage, de « sélection pour examen » et d’examen des communications interceptées en bloc. Ils décrivent la distinction entre les requêtes « simples » et « complexes », les critères de sélection utilisés et brièvement la manière dont ils opèrent :

- Les requêtes « simples », ont recours à un unique « critère de sélection fort », tel qu’un numéro de téléphone ou une adresse électronique.

- Les requêtes « complexes », « croisent différent critères, dont parfois des critères de sélection plus faibles ». Par exemple, les demandes « complexes » chercheront « des documents qui emploient une langue donnée et qui émanent d’une région géographique particulière et qui font appel à une certaine technologie. D’autres critères de sélection peuvent venir compléter ces requêtes complexes comme par exemple l’utilisation d’une signature numérique complexe créée par une machine particulière utilisée dans les cyberattaques ou l’utilisation d’un indicatif d’appel provenant d’un navire particulier. »

Apparemment, les requêtes « simples » s’appliquent à tous les utilisateurs, tandis que les requêtes « complexes » s’appliquent à des utilisateurs sélectionnés peu nombreux. La manière de sélectionner les utilisateurs n’est pas décrite. En ce qui concerne les critères, le gouvernement a ajouté : « Le choix des critères pour effectuer une sélection des communications à examiner est lui aussi soigneusement contrôlé. (…) Les critères de sélection appliqués directement aux utilisateurs sont soumis à un processus rigoureux de règles automatisées, complétées par une intervention humaine si nécessaire, pour s’assurer qu’ils répondent aux exigences légales et politiques appropriées ». Les critères peuvent être utilisés pendant une période maximale de trois mois aux termes desquels une évaluation est obligatoire. Les analystes de la matière sélectionnée pour examen reçoivent une formation, mais aucune autre information n’est donnée à ce sujet. Le gouvernement parle enfin de la période de conservation. « Les communications soumises au filtrage sur « critères de sélection forts » sont immédiatement effacées, à l’exception de celles qui ne passent pas le filtrage. Les communications auxquelles s’applique le processus de « requête complexe » sont conservées pendant quelques jours, afin de permettre l’exécution du processus, puis sont automatiquement supprimées sauf si elles ont été sélectionnées pour examen. » (accentuation ajoutée)

Afrique du Sud

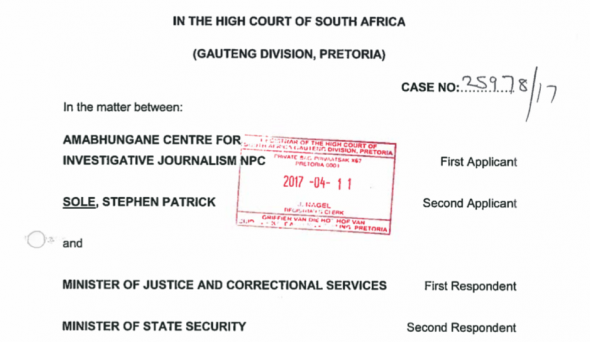

En 2017, le Centre AmaBhungane pour le Journalisme d’Investigation a engagé une action en justice après avoir appris que des espions de l’État avaient enregistré les communications téléphoniques du journaliste Sam Sole pendant (au moins) six mois en 2008 à l’époque des « Spy Tapes » [affaire en lien avec des accusations de corruption contre Jacob Zuma, alors leader de l’ANC NdT]

Les deux requérants, le Centre AmaBhungane pour le Journalisme d’Investigation et le journaliste Stephen Patrick Sole, ont contesté la constitutionnalité de certains articles du cadre réglementaire sud-africain. En partuculier, ils font valoir que la loi de 2002 sur la réglementation de l’interception des communications (RICA) et la loi de 1994 sur la sécurité nationale (NSIA) violent le droit à la vie privée et que la Cour devrait donc les déclarer inconstitutionnelles. Privacy International et Right2Know sont intervenus dans cette affaire en tant qu’« Amis de la Cour ».

Principales révélations : Dans cette déclaration sous serment, les services de renseignement sud-africains reconnaissent « l’écoute ou l’enregistrement de signaux transnationaux, parfois au niveau de câbles sous-marins à fibre optique ». Ils prétendent intercepter « toute communication qui émane de l’extérieur des frontières de la République (en l’occurrence, de l’Afrique du Sud) et qui passe par la République ou y aboutit ». Cette interception massive, selon eux, vise à assurer que « l’État est protégé contre les menaces transnationales ». Plus précisément, « le processus de collecte de renseignements sur les transmissions s’appuie sur les priorités nationales en matière de renseignement, qui comprennent les menaces imminentes et prévues. Il couvre également les informations relatives au crime organisé et aux activités liées au terrorisme. La surveillance de masse traite également de domaines tels que la sécurité alimentaire, la sécurité de la ressource en eau et les flux financiers illicites. » (accentuation ajoutée) Ils affirment qu’une telle surveillance généralisée n’est pas dirigée contre des individus, même si quelques paragraphes plus loin, ils admettent qu’elle « aide l’État à identifier les individus et les groupes et entités au-delà des frontières terrestres ou maritimes du pays qui représentent une menace pour la sécurité de la nation ». Tout en soutenant que l’interception massive vise le renseignement sur les transmissions étrangères, ils admettent que le système ne peut faire la distinction entre les communications nationales et étrangères. « La direction de la communication ne peut être déterminée avec précision que par l’intervention et l’analyse humaine une fois l’interception et l’enregistrement terminés ». Ils ajoutent que « les systèmes de surveillance ne peuvent pas savoir si une communication émane de l’extérieur des frontières ou s’il s’agit simplement d’une communication qui passe par – ou se termine en – République d’Afrique du Sud ». Ils font brièvement référence à l’existence de sauvegardes multiples de l’information enregistrée dans un centre de données, mais aussi dans d’autres endroits non identifiés. Aucune intervention humaine n’est nécessaire pour ces processus et « les informations stockées ne sont strictement accessibles qu’au personnel technique autorisé ». Ce processus est également automatisé, exécuté et géré en interne par le système. Enfin, ils rassurent le tribunal en affirmant que « le RICA prévoit des garanties suffisantes pour assurer que la surveillance de masse se déroule dans un environnement qui prévient les abus et les atteintes illégales à la vie privée ». Toutefois, ils ne fournissent pas d’autres informations.

Quelle est la prochaine étape ?

Ces aveux constituent une étape de progrès vers la transparence et la réglementation. Plusieurs mythes concernant leur fonctionnement sont exposés. Par exemple, l’argument récurrent des gouvernements selon lequel de tels moyens n’interceptent que des renseignement étrangers est réfuté. Les services de renseignement sud-africains admettent que le système ne permet pas de faire la distinction entre la communication étrangère et la communication nationale et qu’une intervention humaine est nécessaire pour faire cette distinction.

Ces programmes se déroulent en secret depuis le début des années 2000. Cependant, il a fallu de multiples rapports de lanceurs d’alertes et de journalistes, la sensibilisation provoquée par les révélations de Snowden et une succession d’actions en justice des acteurs de la société civile pour que ces deux gouvernements avouent l’existence de certains des programmes de surveillance les plus intrusifs de l’histoire humaine.

Toute surveillance, de par sa nature, a un impact sur la vie privée mais l’impact de la surveillance de masse, avec des millions de personnes qui sont potentiellement espionnées sans être soupçonnées d’avoir commis des actes répréhensibles, est dévastateur et pas seulement pour la vie privée. Elle menace les fondements des sociétés démocratiques et met en danger nos libertés fondamentales. Le sentiment d’une surveillance constante peut avoir des impacts puissants et inédits sur la façon dont les utilisateurs exercent leurs libertés, en particulier la liberté d’expression, que l’on appelle « l’effet paralysant de la surveillance ».

En juillet dernier, à OrgCon 2019, Edward Snowden a fait remarquer : « Les gens pensent à 2013 comme à une histoire de surveillance, mais c’était en réalité une histoire de démocratie ». La Cour européenne des droits de l’Homme a également souligné récemment qu’« un système de surveillance secrète pour la protection de la sécurité nationale peut saper, voire détruire, la démocratie sous prétexte de la défendre ».

Pourtant, et malgré toutes ces affirmations, nous ignorons encore beaucoup de choses sur le fonctionnement des programmes britanniques et sud-africains d’interception massive. En Afrique du Sud, selon le point de vue des services de renseignement, la base juridique de l’interception massive est toujours implicite dans les dispositions déjà existantes du RICA. L’interception massive n’est pas réglementée séparément.

A l’heure de ces révélations encore incomplètes, il est nécessaire d’avoir d’autres débats publics pour savoir si un tel degré d’ingérence dans notre vie privée devrait même être permis.

Deux tribunaux situés aux antipodes l’un de l’autre, l’un au Nord et l’autre au Sud, ont désormais l’occasion d’interdire les pratiques de surveillance de masse et de veiller à ce que notre vie privée soit protégée. La Grande Chambre de la Cour européenne des droits de l’Homme et la Haute Cour sud-africaine de Pretoria ont la possibilité de déclarer que l’interception massive du trafic Internet constitue une violation grave du droit à la vie privée.

À suivre…

*Image 1 : Données sur les câble fournies par Greg Mahlknecht, carte par les contributeurs d’Openstreetmap [CC BY-SA 2.0].

Source : Privacy International, 15 août 2019

Traduit par les lecteurs du site www.les-crises.fr. Traduction librement reproductible en intégralité, en citant la source.

Nous vous proposons cet article afin d'élargir votre champ de réflexion. Cela ne signifie pas forcément que nous approuvions la vision développée ici. Dans tous les cas, notre responsabilité s'arrête aux propos que nous reportons ici. [Lire plus]Nous ne sommes nullement engagés par les propos que l'auteur aurait pu tenir par ailleurs - et encore moins par ceux qu'il pourrait tenir dans le futur. Merci cependant de nous signaler par le formulaire de contact toute information concernant l'auteur qui pourrait nuire à sa réputation.

Commentaire recommandé

Ceci dit même si ce n’est pas officialisé on peut dire que notre pays n’est pas en reste sur le sujet et que le sujet n’est pas suffisamment étudié par les journalistes et ce manque de pression n’est pas prêt à faire reculer les différents gouvernements successifs. Les attentats eurent pour conséquences fâcheuses d’ouvrir la boîte de pandore et permettre tous les abus en servant d’excuse facile et quasi incontestable.

https://www.liberation.fr/planete/2018/10/12/surveillance-de-masse-comment-la-france-a-rejoint-le-club_1684634

15 réactions et commentaires

Ceci dit même si ce n’est pas officialisé on peut dire que notre pays n’est pas en reste sur le sujet et que le sujet n’est pas suffisamment étudié par les journalistes et ce manque de pression n’est pas prêt à faire reculer les différents gouvernements successifs. Les attentats eurent pour conséquences fâcheuses d’ouvrir la boîte de pandore et permettre tous les abus en servant d’excuse facile et quasi incontestable.

https://www.liberation.fr/planete/2018/10/12/surveillance-de-masse-comment-la-france-a-rejoint-le-club_1684634

+27

AlerterLa surveillance a toujours plus ou moins existé. Après mai 68 elle était massive dans les universités et visait particulièrement les organisations étudiantes. Toutes étaient plus ou moins infiltrées. Mais ce genre de surveillance vaut ce que vaut ceux qui la pratiquent. Ainsi l’organisation dont j’étais membre était infiltrée mais nous avions repéré l’infiltré et nous l’abreuvions « d’informations » qui nous servaient. C’était l’arroseur arrosé !

Comme je suis assez curieux et retors, quand j’ai fait mon service militaire j’ai pu avoir accès à certaines fiches. Je peux vous dire que c’était une collection d’âneries concoctée par des gens qui ne comprenaient rien à ce sur quoi ils étaient censés informer. Ainsi je crois qu’à part quelques surveillances très ciblées faites par des gens compétents, cette surveillance n’est que perte de temps et gaspillage d’argent public. Cela sert aux USA des sociétés privées qui vivent grassement là-dessus. Cela donne à des gens une importance et des moyens complétement usurpés. La surveillance sert le surveillant, et personne d’autre.

+13

AlerterExactement.

Trop d’infos tuent l’info. Même si ce sont des robots informatiques qui décortiquent les données.

Mais pire, ou mieux 🙂 est arrivé, ce que je prédisais en 2014: se sachant surveillé (révélations Snowden) les gens se sont déchainés dans le n’importe quoi, noyant le signifiant dans une vacarme incompréhensible; d’où toutes les tentatives de réguler les « fake news ».

Et ça fini par donner des sondages débiles qui prétendent que 70% d’une population croit que la terre est plate – est complotiste. MDR:-)

Nous avons appris inconsciemment à avancer plus ou moins masqué.

Donc le fond.

Oui, les États surveillent: normal.

Oui, ils ont à leur disposition des outils technologiques qu’ils ont utilisé à tord et à travers: normal – Processus de découverte.

Oui, nous sommes au stade des « révélations » médiatiques, qui comme toutes les révélations médiatiques informent quand la vague est passée.

Conclusion?

Les États en sont à apprendre à utiliser les technologies de manière efficace pour la survie de la Nation: normal.

C’est juste à nous de bien choisir NOS DIRIGEANTS. Parce que l’outil ne fait que ce qu’on lui demande; et ceux qui demandent sont des humains, comme nous.

+2

AlerterD’accord avec votre pragmatisme en revanche, votre conclusion laisse à entendre que la qualité des votes pourrait nous protéger d’abus (?) ce serait tellement formidable!

Ce sujet nous embarque dans la complexité de gestion d’outils extraordinairement puissants disponibles par tous potentiellement au service de toutes les causes… on atteint, un degré de complexité qui bouscule les droits élaborés pour des sociétés techniquement analogiques totalement inappropriés au numérique.

La question d’un droit équivalent à l’ancien monde avec de nouveaux outils résonne comme un paradoxe!

+3

AlerterEn vous lisant, je pensais aux détracteurs d’Anne Lacroix-Riz qui dénoncent l’interêt ,la qualité des sources et archives policières que l’historienne utilise.

+2

AlerterA ma connaissance Annie Lacroix-Riz utilise beaucoup les rapports des renseignements généraux qui sont faits par des professionnels du renseignement. Une autre de ses sources c’est les rapports des préfets qui sont en général eux-aussi des gens sérieux. Cela n’a rien à voir ni avec un vrac de renseignements comme celui du surveillance généralisée, ni avec les ragots des indicateurs de police qui ont besoin de sensationnel et ne cherchent que le gain et la « clémence » de la police.

+10

AlerterNous sommes d’accord, il faut ajouter à votre commentaire le croisement des sources effectués par ALR.J’aurais d’autres critiques la concernant mais elles nous éloigneraient du fil.J’ai trois livres d’elle.Ils restent sur l’étagère pas dans les cartons.

Merci pour votre réponse.

+4

AlerterIl est paradoxal de constater l’indignation, légitime bien sûr, contre le pompage de données privées par des états qui ont au moins l’excuse de chercher à protéger leurs citoyens. Il serait urgent de les priver de ces moyens.

En revanche, comparativement peu de réactions à l’égard d’entreprises qui se livrent sans vergogne aux mêmes méfaits mais à des fins commerciales, donc « nobles ». Il n’est pas question de les obliger à détruire les données ni leur interdire de les divulger, les utilisateurs y consentent.

Pourtant rien n’empêche leurs clients d’utiliser ces données à des fins criminelles voire terroristes, dirigées contre des individus, des sociétés, des états. On n’en est qu’à la phase de découverte de ces merveilleux instruments.

L’exemple de l’attaque dont Olivier Berruyer a subi les effets en est un exemple quoique encore assez maladroit.

+8

AlerterBien que le texte le rappel, peu de personnes comprennent les implications du message de Snowden, en l’occurrence la souveraineté ou non des populations dans les choix multiples, de son organisation sociale, de ses ambitions, de son modèle de vie et de ses modes de le préserver par le processus de décision démocratique.

Cette énième révélation de l’inquisition de notre époque ( recherche minutieuse, où il se mêlent l’arbitraire et l’acharnement) choc et paralyse l’esprit car d’un coup nous voyons notre petite vie étalée à la vue de tous et surtout du voisin… Pourtant au-delà de nos intérêts personnels, nous devons remarquer un autre sujet de préoccupation bien plus menaçant de cette arme, celui de la maitrise de notre destin. Que cela soit à titre individuel par nos Libertés ou collectivement par la souveraineté, ce qu’il faut regarder ce n’est pas l’outil, mais qui le détient.

On nous dit que c’est l’état, quelques part cela nous rassure, mais en réalité et les diverses affaires mondiales tel l’imbroglio « services secrets contre Trump » dans sa supposé connivence avec la Russie, démontre en réalité que l’outil n’est pas au main d’un état supposé neutre, mais entre celui qui le détient au profit de ses opposant.

L’affaire Jacob Zuma ici présenté brièvement, démontre encore que ce n’est ni Mr Zuma ni son gouvernement qui possède cette technologie, ils n’en ont ni les moyens ni la connaissance, mais bien une organisation étrangère qui décide, qui peut en bénéficier et qui en subit l’utilisation…

+9

AlerterLes démocraties du Royaume Uni ou de l’Afrique du Sud seront probablement plus solides puisqu’elles ont accepté (sous la contrainte..) de reconnaître leur surveillance de masse => Aux autres pays de faire de même !

+2

AlerterBonjour,

D’une part on note un fois de plus qu’aucun ou presque aucun journaliste ou média français ne répercute ce type d’infos ni ne mène d’investigation sur ces sujets, et encore moins, si moins que moins est possible, n’est à l’origine de révélations dans le domaine de la surveillance de masse.

On me corrigera si je me trompe.

D’autre part il serait intéressant de savoir (est-ce possible de le savoir?) combien de communications sont interceptées et leur part sur la totalité des communications. Et plus encore quelle part des communications interceptées se sont avérées utilisables pour les buts avoués – lutte contre le crime organisé et le terrorisme, menaces sur la sécurité nationale etc. Ca pourrait nous donner une idée de l’efficacité réelle de cette débauche de moyens.

+6

Alerterhttps://en.wikipedia.org/wiki/Utah_Data_Center

Un simple exemple : la NSA.

Rien que leur gros centre de l’Utah (ils n’ont pas abandonné le centre historique pour autant), il a été estimé en 2013 une capacité de stockage de l’ordre de la dizaine d’exaoctets.

Traduction dans un ordre de grandeur que l’on maîtrise : ça fait dix mille milliards de gigaoctets. En 2013.

À l’époque le total des flux circulant sur Internet sur une année se mesurait encore en pétaoctets (c’est l’unité directement inférieure à l’exaoctet) : ils pouvaient stocker plusieurs années rien que dans ce centre.

Je doute sincèrement qu’ils soient moins bons aujourd’hui.

Le plus probable c’est que cette capacité (exaoctet et +) est désormais la norme pour les états de moyenne puissance. Mais j’avoue une tendance au pessimisme sur ces sujets.

+1

Alerter« Au Royaume-Uni, l’Investigatory Powers Tribunal (IPT) est un organe judiciaire indépendant du gouvernement britannique, qui instruit les plaintes relatives à la surveillance exercée par des organismes publics – en fait, « le seul tribunal auquel les plaintes concernant les services de renseignement peuvent être adressées » »…

Et en France, à quelle juridiction peut-on s’adresser pour déposer des plaintes concernant le barbouzage généralisé de la population par les organismes publics,particulièrement depuis que TOUS les fichiers informatiques ont été centralisées pour « traquer les délinquants ».

1984, c’était il y a 36 ans déjà, et les techniques de surveillance dépassent largement les pires cauchemars d’Orwell.

Mais après tout, je n’ai rien à craindre car « je n’ai rien à cacher »…

Ayez confiance https://www.youtube.com/watch?v=2gflQEF1WQU

+2

AlerterLes USA c’est le NSA et MICROSOFT WINDOWS, avec ses Back Doors, protégé par ceux là et ainsi distribué d’office sur la majeure partie des ordinateurs mondiaux.

HUAWEI mettrait un grand coup de pied dans la fourmilière DONC ILS N’EN VEULENT PAS !

+4

Alerteril faut aussi voir cet excellent article de Jean Marc Manach sur les contrats Microsoft passés par …..notre armée

http://www.lemonde.fr/blog/bugbrother/2016/10/18/larmee-accro-a-microsoft/

mais il parait que c’ est en cours de changement, il parait….. a suivre

+0

AlerterLes commentaires sont fermés.