Comme on l’a vu, les États-Unis ont fait pression pour faire couper Internet à Julian Assange il y a 3 jours…

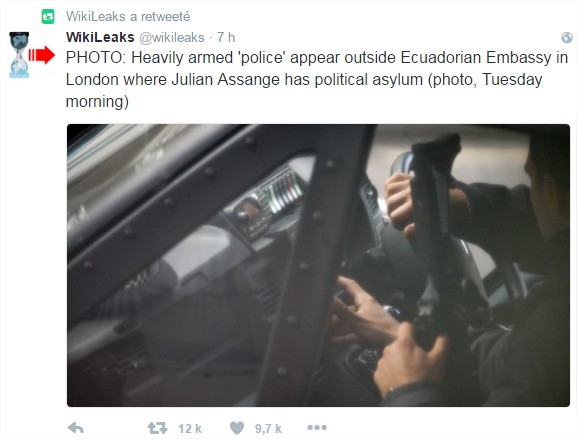

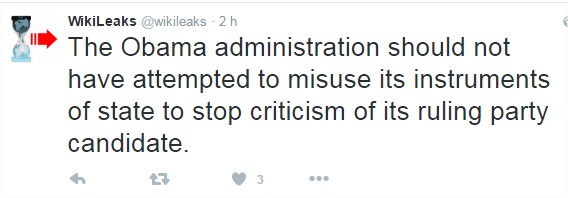

Hier, Wikileaks sortait cette information :

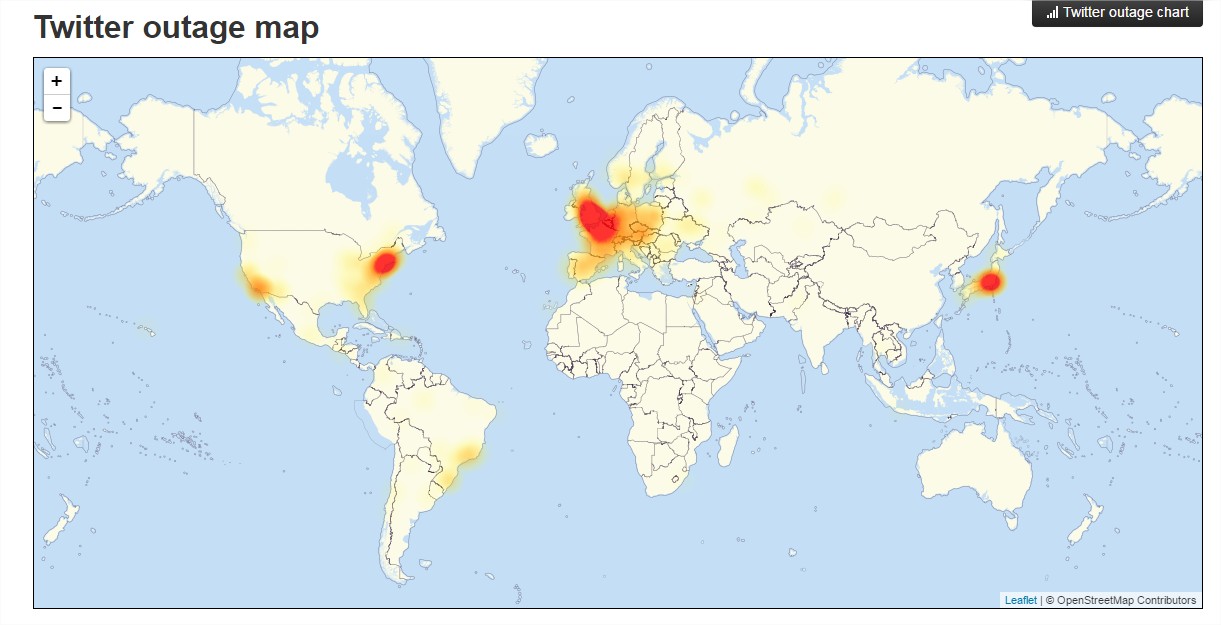

Hier, des hackers se sont attaqués à un des grands annuaires d’Internet (Dyn DNS – lire ici pour les pros), coupant l’accès à de grands sites (dont Twitter et Amazon) pendant quelques heures aux États-Unis et en Europe :

Cela aussi concerné Les-crises :

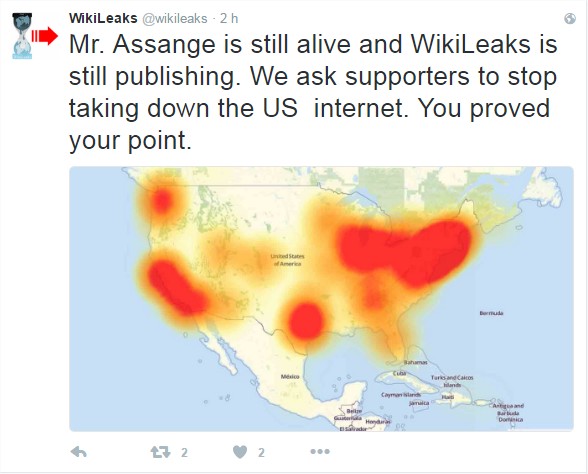

Julian Assange a demandé aux hackers d’arrêter – insinuant clairement qu’il s’agirait d’une mesure de représailles (à prendre au conditionnel donc, mais le gars est très bien informé…) :

Concluant :

Si c’est vrai, c’est intéressant – et cela montre la très grande fragilité de nos sociétés, et on fera le lien avec les propos du chef d’État-major US fort justes sur ce point…

À suivre…

Commentaire recommandé

En dehors de l’aspect politique, le concept est assez simple.

Ben il s’agit d’une attaque massive de DNS (c’est ordinateur serveur = qui rend un service). Avec une attaque massive ces serveurs ne répondent plus et ne fonctionnent plus.

En quoi c’est grave ?

Ces serveurs DNS s’occupent en fait de faire correspondre l’adresse tapée, comme les-crises.fr avec l’ordinateur qui héberge le site : le fonctionnement du web est optimisé, ce qui implique un codage géré par les DNS sur ce point précis.

Il existe des DNS maîtres qui sont très important car ils sont « référent ». Leurs informations sont diffusées aux autres DNS et permettent d’accéder aux site web dont ils gèrent le codage (domaine) : taper les-crises.fr dans le navigateur fait que celui ci demande au DNS qui est l’ordinateur correspondant et après un cheminement (quasi instantané) affiche le site les crises (ainsi taper les crises.fr a permit de retrouver l’ordinateur hébergeant les pages du site en passant par un DNS).

En les paralysant les DNS, les sites derrières sont inaccessibles

Dyn DNS semblant avoir la particularité de gérer certains domaines plus précis et d’etre le seul ? Ca va à l’encontre du fonctionnement du web, l’article de numerama est vulgarisateur et ne donne pas de détails … Peut-être des règles de sécurités des serveurs qui correctement perverties pourrait aboutir à cet effet ?

Normalement la parade est qu’il y a plusieurs serveurs maîtres et que les autres devraient pouvoir prendre le relais.

Sauf que les effets de bord peuvent bloquer le mécanisme : il y a quelques années il y avait 13 serveur maîtres et 6 sont tombés vers noël.

Ca aurait pu être le black out sur le net vu que les requêtes à un DNS tombé ont tendance à impacter les serveurs restants (au risque de les faire tomber aussi).

En espérant avoir donner quelques élèments de compréhension de fonctionnement du Web.

69 réactions et commentaires

Cet événement démontre le degré de faiblesse de toute la société basée sur les réseaux internet.

Des hackers à découvert ont démontré avec quelle aisance on prend contrôle des voitures connectées.

https://www.wired.com/2015/07/hackers-remotely-kill-jeep-highway/

http://autoweek.com/article/technology/tesla-patches-security-flaw-after-hackers-china-gain-access-model-s

Pareil pour tous les autres systèmes en reseau ou non comme les machines à voter « inviolables » aux US:

http://www.youtube.com/watch?v=t75xvZ3osFg&feature=youtu.be

Et les états comme le Bengladesh qui se fait piquer 100 millions de $ de ses comptes en dépôt à le Fed de New York, excusez du peu.

http://www.nytimes.com/2016/03/16/world/asia/bangladesh-bank-chief-resigns-after-cyber-theft-of-81-million.html

Imaginez ce que sera demain la fameuse guerre contre le terrorisme quand nous n’aurons plus que des voitures et des autobus sans chauffeurs et des avions sans pilotes….

+49

AlerterQuand j’étais jeune j’étais très « geek » avant l’heure (j’ai été l’un des « loufs » qui ont acheté un ordinateur au tout début des années 80)…

Désormais, j’utilise ces gadgets avec parcimonie.

J’ai bien un téléphone mobile mais il est toujours éteint pour ne pas être dérangé (je l’allume quand j’ai besoin d’appeler) et je ne veux surtout pas de voiture équipée de gadgets électroniques inutiles à l’obsolescence programmée.

Et aussi pour ne pas être pisté en permanence par « ceux qui nous veulent du bien ».

Je cherche actuellement une vielle Lada 4×4 sans électronique qu’on peut réparer avec des bouts de ficelle, si quelqu’un souhaite s’en débarrasser, je suis preneur.

Je suis ingénieur électronicien et je conçois des cartes électroniques. Je connais donc bien les critères des constructeurs et c’est bien pour ça que je ne veux surtout pas d’électronique embarquée 🙁

Plus c’est rustique, plus c’est fiable et facilement réparable.

Vu comme c’est parti, il faudra peut-être bientôt réapprendre à tirer les charrues avec des bœufs qui ne craignent pas d’être hackés et qui ne consomment pas de combustibles fossiles.

P.S. : Une Lada tirée par des bœufs c’est plus « logique » qu’une Audi ne croyez-vous pas 😉

+28

AlerterMoi je suis convaincu que non seulement c’est vrai, mais en vrai c’est pire. Le code (jusqu’à maintenant) est issu de cerveau humain et ce n’est qu’un langage, donc chaque humain connaissant le langage peut coder ou décoder, comme dans la vrai vie y’a des bons et des moins bons

L’effet dévastateur de dégommer les lanceurs d’alerte aura été de faire rentrer tous les malins dans la discrétion et/ou la clandestinité. Ce nouveau pouvoir ne peut être pris en compte par les autorités… ils sont restés bloqués en mai 68, la lutte des classes et autres… suffit de voir certains députés en interview qui voyant le panneau lumineux « En Direct » éteins se lâchent, oubliant que leurs micros sont WiFi… crétins.

+37

AlerterEn dehors de l’aspect politique, le concept est assez simple.

Ben il s’agit d’une attaque massive de DNS (c’est ordinateur serveur = qui rend un service). Avec une attaque massive ces serveurs ne répondent plus et ne fonctionnent plus.

En quoi c’est grave ?

Ces serveurs DNS s’occupent en fait de faire correspondre l’adresse tapée, comme les-crises.fr avec l’ordinateur qui héberge le site : le fonctionnement du web est optimisé, ce qui implique un codage géré par les DNS sur ce point précis.

Il existe des DNS maîtres qui sont très important car ils sont « référent ». Leurs informations sont diffusées aux autres DNS et permettent d’accéder aux site web dont ils gèrent le codage (domaine) : taper les-crises.fr dans le navigateur fait que celui ci demande au DNS qui est l’ordinateur correspondant et après un cheminement (quasi instantané) affiche le site les crises (ainsi taper les crises.fr a permit de retrouver l’ordinateur hébergeant les pages du site en passant par un DNS).

En les paralysant les DNS, les sites derrières sont inaccessibles

Dyn DNS semblant avoir la particularité de gérer certains domaines plus précis et d’etre le seul ? Ca va à l’encontre du fonctionnement du web, l’article de numerama est vulgarisateur et ne donne pas de détails … Peut-être des règles de sécurités des serveurs qui correctement perverties pourrait aboutir à cet effet ?

Normalement la parade est qu’il y a plusieurs serveurs maîtres et que les autres devraient pouvoir prendre le relais.

Sauf que les effets de bord peuvent bloquer le mécanisme : il y a quelques années il y avait 13 serveur maîtres et 6 sont tombés vers noël.

Ca aurait pu être le black out sur le net vu que les requêtes à un DNS tombé ont tendance à impacter les serveurs restants (au risque de les faire tomber aussi).

En espérant avoir donner quelques élèments de compréhension de fonctionnement du Web.

+57

Alerterle Web qui à l’origine se voulait décentralisé (pour pouvoir résister à une attaque nucléaire) est en fait devenu super centralisé. C’est sa faiblesse et nous aurions intérêt à favoriser les options qui ne donne pas le pouvoir à quelques acteurs (individus, sociétés ou pays).

Par exemple il y des groupes comme GuiFi qui proposent un accès à Internet en partageant son routeur Wifi avec ses voisins. Lorsqu’il y a suffisamment de personnes connectées ,cela fonctionne comme à Barcelone (http://owni.fr/2011/09/12/le-wifi-un-bien-commun/) .

+12

AlerterCe n’est pas suffisant, c’est intéressant, c’est vrai, mais pas suffisant.

Pour éviter la centralisation du web, regroupé sur des plateformes comme facebook, youtube, amazon ou apple, il faut… tout simplement ne pas utiliser ces plateformes !

Privilégier des hébergeurs multiples, si possible, et si possible ne pratiquant pa l’evasion fiscale, le profilage des utilisateurs et le caftage à l’oncle Sam, (donc pas des services américains…)

Pour ceux que cela intéresse, allez visiter le site des CHATONS (https://chatons.org/)

CHATONS veut dire : Collectif des Hébergeurs Alternatifs, Transparents, Ouverts, Neutres et Solidaires.

Vous pouvez retrouver une partie des services des Chantons sur Framasoft (https://framasoft.org/#topPgCloud)

+22

Alerter« Le Web qui à l’origine se voulait décentralisé (pour pouvoir résister à une attaque nucléaire) est en fait devenu super centralisé. »

Doublement faux. Le web est un service inventé au sein du CERN à la fin des années 80. La décentralisation dont tu parles est celle de l’internet, bien plus ancien, cette décentralisation faisant en même temps sa robustesse et sa souplesse. Grosso-modo, le web c’est le transporteur, l’internet, c’est la route. Quant à la soi-disant super centralisation dont tu parles, elle n’existe que dans ton esprit, dans la mesure où le nombre de câbles ne fait qu’augmenter.

Cette attaque a montré toutefois qu’il y a un manque de DNS, ce qui est surprenant car ce n’est franchement pas ce qu’il y a de plus onéreux.

+0

AlerterEffectivement.

Il y a une confusion très fréquente entre « Web » qui est en fait le protocol HTTP qui assure la publication utiliser par vos navigateurs et « Internet » qui permet un nombre beaucoup plus vaste de protocole (mail, flux bancaires, voix, Protocol propriétaires.

Le Web est donc la partie visible de l’iceberg.

Les problèmes de résilience portent surtout sur notre ultra-dépendance vis à vis de la technologie en général. Mais si l’on pose la question de la résilience d’Internet comparée à d’autre technologie, alors elle est plutôt très bonne.

Après, il y a aussi des recommandations qui n’ont pas été prise en compte ici.

+0

AlerterAh ? Et en français qu’est-ce que ça veut dire ?. Finalement, même quand un informaticien veut être clair, ce n’est pas possible.

+11

AlerterAllez sur l’article de numerama http://www.numerama.com/tech/203154-panique-aux-usa-des-dizaines-de-sites-web-inaccessibles-apres-une-attaque-ddos.html il y a un petit schémas pour compendre.

[…]

+1

AlerterAutre tentative d’explication :

Le service DNS est un truc très simple : Tous les matériels connectés à internet ont un adresse IP, par exemple 46.105.122.23. Avouez qu’il est plus simple de retenir les-crises.fr plutôt que cette adresse.

On a donc inventé un service, le DNS, qui va faire la correspondance entre le nom et l’adresse IP. Je demande les-crises.fr au DNS, il me renvoie 46.105.122.23, et je peux me connecter à notre site préféré.

Dans le cas présent, les services DNS d’une société (DynDNS) ont été saturés de connections, ce qu’on appelle une attaque par déni de service (DDOS). En gros, des millions de machines piratés (PC, caméra, frigo, etc.) se sont connectés soudainement aux services DynDNS qui, sous le choc, n’ont pas pu répondre correctement aux demandes légitimes.

Rien de très grave me direz-vous, il suffit d’attendre que l’orage passe. Sauf que beaucoup de site web dépendent des services DNS de DynDNS, donc l’impact global a été assez fort pendant l’attaque.

Est-ce plus clair ?

+29

AlerterAttaque par déni de service :

https://fr.wikipedia.org/wiki/Attaque_par_d%C3%A9ni_de_service

+1

AlerterJ’ignorais que certains sites n’étaient référencés que sur un seul DNS. J’aurais appris un truc.

+3

AlerterNon, ça c’est impossible. L’annuaire {nom-de-domaine->adresse-ip} est répliqué sur des milliers de DNS (Serveur de noms de domaine), typiquement votre ordinateur pointe sur celui de votre fournisseur d’accès, qui à son tour pointe sur un référent etc. C’est une chaîne. De plus chaque ordinateur ou serveur pointe en général sur au moins un DNS de secours. Votre ordinateur ne consulte que votre DNS primaire. Les modifications (déménagement d’adresse IP d’un site) en revanche sont faites auprès d’un registrar (autorité) et sont propagées en sens inverse, souvent lentement.

À cause de cette réplication, l’attaque d’un seul DNS, même si c’est un gros référent, agit de façon très indirecte. L’explication donnée est forcément simpliste. Cette architecture est conçue pour être robuste, et c’est un tour de force de l’avoir mise en échec.

Son problème est de ne pas échapper, à un moment donné, à la centralisation : le nombre des registrar est forcément limité. La parade existe : c’est le blockchain.

+8

Alerternon mais en bout de chaîne il n’y a qu’une poignée de serveurs DNS autoritaires sur la zone qui contient les noms de domaines que vous requêtez

+0

Alerter« en bout de chaîne il n’y a qu’une poignée de serveurs DNS »

Là tu parles des DNS racines. C’est pas tellement au problème dans la mesure où la résolution de l’immense majorité des sites est connue des autres DNS. Par contre, si ton site vient d’être mis en ligne, vaut mieux que ton registar puisse communiquer avec ces DNS.

+0

Alerternormalement non.

mais si un domaine a trois serveurs DNS tous les trois gerés par la même entreprise….

C’est ce qui s’est passé.

Et c’est ce qui est arrivé à les-crises.fr :

$ dig +short -t ns les-crises.fr

ns1.p23.dynect.net.

ns3.p23.dynect.net.

ns2.p23.dynect.net.

ns4.p23.dynect.net.

le domaine d’Olivier a 4 serveurs DNS, mais on voit que les 4 sont sous le même domaine/entreprise… c’est pas très prudent (au délà des possibles attaques, il y a aussi le risque, et je crus que c’était cela l’autre jour, que cette entité unique dynect.net obéisse à une injonction de l’exécutif français ou étatsunien pour rendre invisible le site les-crises.fr)

+2

AlerterAh! c’était donc ça! Plusieurs sites ont été bloqués hier, en effet. C’est une belle et bonne chose n’est-ce pas? Cela veut dire, sauf erreur, que le réseau sait se montrer plus fort que le treillis, la base plus forte que le sommet. Ce genre de chose paraît plutôt réjouissant, surtout si on l’envisage en même temps que toutes les autres formes de désobéissance qui poussent partout à la fois, comme des champignons. Big Brother a du souci à se faire on dirait.

DM

+30

Alertermerci pour l’information. on comprend mieux les coupures( jai allumé BFM ce matin pour avoir cette info, j’attends)

le pouvoir des hackers est effrayant serait-ce le contre-pouvoir remplaçant celui, défaillant, des journalistes ?

+13

AlerterAttention à la confusion entre hackers et pirates.

Ca n’est pas anodin par les temps qui courent.

N’utilisez par l’un pour l’autre.

-Le piratage consiste à détourner un site pour s’accaparer son profit (récupération d’infos comme login et mot de passe de votre banque en ligne)

-le hacking avec des outils parfois identique, va exhiber les failles des systèmes, et informer les informaticiens et les utilisateurs de la faille.

L’un a un objectif de rentabilité immédiate au détriment de quelqu’un,

l’autre à souci de généraliser les bonnes pratiques, pour compliquer la vie des premiers.

C’est important, car la tentation est grande de dissimuler les failles de sécurité, car elles sont structurelles et coûteuses à corriger.

Dans un monde parfait, la correction des défauts se ferait au fur et à mesure de la gravité et des besoins.

Mais dans notre univers, c’est souvent la pression populaire qui impose la décision.

+1

AlerterUn pirate, s’il veut réussir se doit d’être un hacker. Quant au hacker, il n’est ni gentil, ni méchant. Il est passionné d’informatique et cherche à faire toujours plus techniquement, que ce soit avec le matériel, les logiciels et les protocoles. Cela n’a aucun rapport avec sa moralité.

+2

Alerter@Dominique

Mais dans ce cas, vous ne faites aucune différence entre les deux,

vous dites que pirate = hacker…?

Vous êtes solide sur cette conviction?

Si vous retirez la question de moralité ont peut donc dire que

hacker = pirate?

+0

AlerterUne attaque en déni de service sur un serveur DNS, même primaire, n’aurait jamais dû provoquer l’effondrement partiel d’Internet. Il est désormais clair que les concepts initiaux qui permettaient d’assurer la résistance d’Internet n’ont pas été respectés et qu’il existe des points névralgiques. Cela n’a pas échappé aux hackers qui ont montré ce qu’ils pouvaient faire et, on peut imaginer qu’ils ont bien pire dans leur besace.

L’avertissement est terrible. Les États-Unis (et d’autres pays, si nécessaire) peuvent être privés d’Internet à tout moment et il n’est pas évident de lutter contre cela car il n’existe pas d’architecte global d’Internet qui pourrait mettre en place les mesures qui s’imposent. Internet est dérégulé pour le meilleur et pour le pire.

Point positif tout de même. Si les grands pays déclenchent une guerre mondiale, celle-ci devra se faire sans Internet. Il n’est pas sûr que ce soit possible.

+19

AlerterDe toute façon, une guerre entre pays possédant des bombes à IEM (Impulsions Electro Magnétiques) se fera forcément avec des technologies soit fortement protégées contre les nuisances de ces ondes (ce qui ne concerne aujourd’hui qu’une partie des matériels militaires) soit avec des appareils fonctionnant sans transistors, c’est à dire peu ou prou les équipements au niveau technique de la 2è Guerre mondiale. Dans tous les cas, les sociétés civiles impliquées devront se passer rapidement de tous les appareils de télécommunication, des équipements ménagers et de transport qui sont apparus ces 50 dernières années, ce qui fait passer ces menaces de hacking à grande échelle pour de gentils préliminaires…

+10

AlerterCe qui est marrant c’est que les États-Unis se gargarisaient de menaces de « cyber-guerre » contre la Russie… 🙂

+0

AlerterAu moins, en France, on a pas besoin d’une attaque pour faire n’importe quoi avec nos DNS: http://www.interieur.gouv.fr/Actualites/L-actu-du-Ministere/Redirection-vers-la-page-de-blocage-des-sites-terroristes-pour-les-clients-de-l-operateur-orange

Bravo Orange

+9

AlerterLes attaques par déni de service sont aussi un business pour des malfrats qui disent à leurs victimes » nous cessons l’attaque si vous nous payez « . Les failles de sécurité des matériels reliés à l’internet étant à peu près aussi nombreuses que les étoiles dans la Voix lactée, les possibilités de créer des réseaux de machines zombies (c’est le mot) maîtrisées par des pirates s’aggravent. Récemment, par exemple, une attaque utilisant plus de 180000 caméras de surveillance piratées a eu lieu (https://twitter.com/olesovhcom/status/778830571677978624/photo/1, additionnez les caméras). A votre insu, votre ordinateur, votre téléphone portable, votre routeur ou votre caméra de surveillance travaillent peut-être en ce moment pour un pirate…

+6

AlerterAvec la release du code source du bot mirai la semaine dernière, il faut s’attendre à une multiplication de ce type d’attaques. Ce bot est un réseau d’objets connectés infectés (ou « zombies ») par un cheval de Troie. En gros, les objets connectés (bracelets fitbit, caméras ip etc) se sont multipliés comme des petits pains ces dernières années, mais leur sécurité est très sommaire et facilement contournable par quelqu’un ayant de bonnes notions en informatique. Ce bot (ou « reseau » en francais) est constitué de centaines de milliers d’objets infectés de ce type. Une attaque ddos va utiliser une fraction de leur connection au réseau comme relais, pour lancer des centaines de milliers de connections par minute sur une cible donnée, ce qui fera tomber n’importe quel serveur, même costaud, devant la charge. La diffusion du code source de ce bot à multiplié sa réplication dans le monde hors de tout contrôle, les hackers en herbe pouvant désormais se l’approprier, l’améliorer, l’utiliser…

http://www.silicon.fr/iot-botnets-mirai-double-160586.html

+3

Alerter« bot » vient plutôt de robot, agents qui tentent de simuler le comportement de milliers d’humains effectuant une action précise :

– visiter une page pour incrémenter un compteur (rémunération de sites ou de pub)

– saturer une ressource (déni de service)

– chercher un mot de passe au hasard (force brute)

Lorsque le bot opère depuis quelques machines, la parade classique et économique est de mettre leurs adresses IP en liste noire, mais lorsqu’il est répliqué sur des milliers de machines de façon virale,

la parade consomme beaucoup de calcul.

+3

AlerterMerci pour toutes ces explications. Réalisant 50% de mon C. A. via une des plateforme de vente en ligne qui a été inaccessible hier, je me sens soudain plus fragile.

Merci pour les hackers qui m’ont mis face à cette faiblesse! A moi d’anticiper et de me diversifier.

Ou voir si un assureur peut me protéger de ces incidents? Qu’en penserait un chargé des risques dans la gestion de l’assurance?

Mais ,hors de nos petites problématiques persos,

pouvons nous espérer des politiciens qu’ils entendent et comprennent les conséquence de la présence de ce nouveau contre pouvoir.

Cet à dire, puisque les politiciens n’écoutent plus les peuples, mais sont aux ordres des sphères d’influences: des lobbies de l’économie de la communication numérique peuvent-ils avoir plus d’influence que les bon vieux voyous dont nous connaissions la malfaisance, ceux qui ont dérobé la démocratie en passant par la fenêtre du lobbying.

Si oui, le contre pouvoir des hackers ne sera plus qu’un pouvoir de surveillance et de dénonciation préventive

Sinon ce contre pouvoir exercera des nuisances…..qui pourraient même nous priver de lescrises.fr

+3

AlerterBonjour, il existe des protections en ligne contre les attaques ddos. Certaines sont payantes, ou offertes par votre fournisseur ou par un fournisseur spécialisé (OVH par exemple). La aussi, il existe du gratuit, et qui marche bien, c’est Google qui le propose avec son « project shield » https://www.google.fr/url?sa=t&source=web&cd=4&ved=0ahUKEwjZnbe3je7PAhVlP5oKHQEECNMQFgglMAM&url=https%3A%2F%2Fprojectshield.withgoogle.com%2F&usg=AFQjCNGow-YhoEUbTdpkISMFBnzRnjxtRw&sig2=aZRLcdit8Ya0TIt0aP1ugw

Attention cependant, si votre site est directement visé c’est une chose. Mais l’attaque d’hier était différente, car ils se sont toujours attaqués à un des maillons centraux de la chaîne (un serveur maître dns) et on n’a pas pu y faire grand chose..dans ce cas précis même si vous aviez été protégé ça n’aurait pas forcément fonctionné.

+1

AlerterLe site au site « les Crises » semble avoir été une « victime collatérale » de cette attaque. Hier en début de soirée, il m’était impossible de m’y connecter par Orange aussi bien que par Free, alors que le site «Down for Everyone or Just Me ? » signalait le site comme accessible, ce que j’ai pu vérifier en consultant « les Crises » grâce à un proxy étranger.

N’étant pas encore au courant de l’attaque menée hier, j’envisageais l’éventualité d’un blocage intentionnel — au train où vont les choses en matière de liberté d’expression, état d’urgence, etc., sait-on jamais ? Si jamais cela devait arriver, voici un lien qui permet de vérifier si tel ou tel site est toujours en ligne :

http://downforeveryoneorjustme.com/

+11

AlerterJe ne suis pas certain de l’attribution de ce DDoS. Wikileaks se vante peut-être un peu en s’attribuant la responsabilité de cette attaque; d’aucuns pensent qu’il s’agit plus probablement d’agents nationaux (la Russie ou la Chine) qui se « font la main » pour pouvoir « éteindre internet » en cas de besoin.

En particulier Bruce Schneier a écrit « Quelqu’un est en train d’apprendre comment faire tomber Internet »: https://www.schneier.com/blog/archives/2016/09/someone_is_lear.html

+1

AlerterJe parlais dans un autre post de blockchain. C’est un peu long à expliquer, mais ma compréhension est que par nature le blockchain serait une parade à la fois à la centralisation des registrar / DNS maître, et à la corruption des données. Ça serait peut-être l’avenir le plus logique pour accomoder à la fois dérégulation et fiabilité. Mais la question que je me pose est de savoir si le pouvoir ne préfère pas finalement un système corruptible. C’est comme pour les élections.

+4

AlerterDes états comme la Russie et la Chine seraient certainement plus discrets pour faire ce genre de vérification.

Si le but est de pouvoir planter tout le réseau un jour , il ne faut surtout pas montrer les failles que l’on a découvertes. Après cette attaque , on peut supposer que toutes les mesures de protection seront prises.

+4

Alerter« Après cette attaque , on peut supposer que toutes les mesures de protection seront prises »

Euuh ? Vous êtes certain ?

Si les mesures de protection coûtent cher, elles ne seront sûrement pas prises car ça pourrait diminuer les « non-profits »…

Si l’ICANN est par exemple un organisme à but non lucratif, ça ne veut pas du tout dire que cet organisme fonctionne d’amour et d’air pur.

J’aimerais d’ailleurs connaître les rémunérations (ou les « indemnisations ») versées à ses dirigeants, ça ne doit pas être mal comparé au « minimum vieillesse », surtout aux USA (0.00 $).

Finalement, la cupidité de ceux qui contrôlent Internet est sans doute le meilleur allié de tous ceux qui veulent lutter contre son contrôle exclusif par la Nation la Plus Exemplaire de tous les Temps.

+2

Alerteroui , mais ce coup ci c’est grave !!

Paypal et les autres ont perdu de l’argent , donc ils vont certainement faire pression sur ceux qui gèrent les DNS pour que ça ne se reproduisent pas , ou réfléchir à des solutions alternatives.

+0

AlerterMerci de ne pas mêler vos fantasmes à ce genre d’évènement …

La Russie ou la Chine …?

Poutine étant comme chacun sait le mal absolu .

Cependant , si on réfléchit , cette attaque peut avoir bien d’autres origines que celles que vous mentionnez .

Par ailleurs c’est aussi ce que j’ai entendu à la TV hier soir je crois , car j’ai de plus en plus de mal à regarder les « infos »… Migraine assurée .

Ensuite je suis tombé sur « reportage » concernant Mossoul : face au bombardement d’un faubourg islamiste ,nécessaire, V. Poutine aurait évoqué un « crime contre l’humanité » .

Mais je pense que son jugement en entier aurait été : « l’intervention US en Irak constitue un crime contre l’humanité « .

Ce qui est quelque peu différent .

+0

AlerterD’un autre côté il y a eu récemment des menaces très concrètes de la part des États-Unis d’attaquer l’infrastructure internet de la Russie.

Je ne sais pas si la Russie a quelque chose à voir avec l’attaque des DNS, mais très certainement cette attaque mets un terme aux folles velléités cyber-gerrières des États-Unis, et protège donc la Russie.

Ce qui est certain ce que la Russie n’a pas cherché, au cas où elle en aurait eu vent, à empêcher cette attaque DNS.

D’autant plus que c’est tout de même moins dramatique que son équivalent dissuasif dans le monde réel (qui serait d’envoyer un ou deux missiles S300 à blanc).

Maintenant, est-ce que les va-t-en guerre aux États-Unis sont encore capables d’analyser et de tirer des conséquences?

+0

AlerterDeux parades contre les défaillances de DNS :

– ajouter des DNS alternatifs dans la config TCP/IP de votre ordinateur. Par exemple 8.8.8.8 est l’adresse IP du DNS de Google.

– ajouter la correspondance {domaine->ip} de quelques sites dans la table de correspondance statique des noms d’hôtes de votre ordinateur (fichier hosts). Par exemple la ligne suivante permettra d’avoir toujours accès à ce site (à l’exception des éléments insérés par d’autres serveurs dans la page) en cas de défaillance de DNS quels qu’ils soient :

46.105.122.23 les-crises.fr

Mais ça demande dans les deux cas une configuration statique et donc une maintenance, au lieu de laisser faire la configuration automatique.

+8

AlerterIl est en effet utile, pour qui sait le faire, d’ajouter des DNS alternatifs. Je suggérerais, par exemple, ceux d’OpenNIC qui sont vraiment libres, plutôt que ceux de Google ou ceux d’OpenDNS qui n’ont d’« Open » que le nom.

Mais, normalement, les DNS français n’auraient pas dû être touchés par le déni de service sur DynDNS. Or, le DNS de Free, par exemple, était devenu très lent (et il s’agissait des requêtes au DNS lui-même) alors que les serveurs d’OpenNIC fonctionnaient normalement. Tout cela semble bien étrange.

J’ai l’impression que beaucoup de choses sont configurées n’importe comment et créent des liaisons dangereuses affaiblissant considérablement l’infrastructure.

+4

Alerterchanger de resolver DNS (et utiliser ceux de google ou de n’importe qui d’autre) ça sert à rien.

+1

AlerterNon, car l’attaque ne concernait pas l’accès aux DNS racine; mais au DNS pour un domaine donné.

Par exemple, le DNS de .com et de .fr étaient accessibles.

mais ceux pour twitter.com ou les-crises.fr ne l’étaient pas.

Utiliser le DNS de google (8.8.8.8) vous donnera l’adresses du/des DNS pour twitter.com, mais si ceux-ci ne répondent pas vous ne saurez contacter twitter.

La faute est de twitter, d’avoir mis tous ses œufs dans le même panier (ou chez le même marchand de paniers).

+1

AlerterL’information principale de l’article, c’est que Assange aurait informé le net d’un rassemblement suspect de policiers armés auprès de l’ambassade équatorienne et les supporters/activistes de Wikileaks auraient répliqué par une attaque massive sur les serveurs DNS, perturbant sérieusement le net et l’activité de diverses entreprises.

Ça ressemble vaguement à un épisode de Robin des Bois. Je ne sais pas comment les MSM traitent l’affaire, vu que je ne les lis plus, mais RT parle d’un groupe, les New World Hackers ou Hackers du Nouveau Monde, qui auraient revendiqué l’attaque. Le truc rigolo et vaguement incompréhensible, c’est qu’il s’agirait d’un groupe de hackers occidentaux qui se destinent à contrer la suprématie revendiquée des hackers russes. Ceci n’aurait été qu’un test et une démonstration de puissance. Perso, je suis un peu perdu…

https://www.rt.com/usa/363714-ddos-dns-attacks-hackers/

+6

AlerterL’autre aspect des choses, mais qui confirme pour moi une perspective finalement assez neuve mais de plus en plus tangible, c’est que les conflits seront désormais d’abord essentiellement informatiques et électroniques, que les capacités de perturber les réseaux d’informations adverses sont désormais primordiales, car toute la logistique, toute l’économie adverse en dépend. Et que la résilience de base des sociétés sera une condition primordiale des « vainqueurs » (réseaux d’entraide effectifs, capacité à se débrouiller en dehors de la technologie).

Et à ce jeu, nous les occidentaux et notre technologisme hypertrophié, sommes peut-être bien les plus exposés.

+6

Alerteren ce sens , les grandes villes n’ont aucune résilience face à une crise majeure ou à une attaque contre les réseaux.

la seule résilience possible sera dans les zones rurales.

+7

Alerter« la seule résilience possible sera dans les zones rurales »

À condition de ne pas avoir de compteur Linky (voire même de ne pas être approvisionné en électricité par un réseau connecté à EDF, que l’approvisionnement en gaz ou en eau ne soit pas « connecté », etc…

Ou bien d’avoir une bicyclette qui contrôle un un générateur électrique et un stock de bouteilles de gaz, sans parler du puits intarissable.

Aujourd’hui, tout est connecté.

Il n’est même plus nécessaire de se déplacer pour couper certaines parties du réseau électrique, de gaz et d’eau.

Un petit clic de souris et le tour est joué. Qu’on soit l’exploitant un un petit coquin malicieux qui souhaite faire une « bonne blague ».

Voire même des installations qui se mettent en sécurité (on coupe tout) si elles n’arrivent pas à se connecter aux autres installations ou à la centrale de contrôle.

Renseignez-vous.

Compte-tenu de la « sécurité » des installations nous avons tous du souci à nous faire, même au fin fond du Larzac.

+1

Alerterdes hackers occidentaux auraient voulu faire mieux que les Russes ?

c’est donc bien de la faute des Russes -)

+7

AlerterLe probleme cest que chaque action entraine une reaction..

Et ici la reaction va faire mal a internet libre..

https://idea.popcount.org/2016-09-20-strange-loop—ip-spoofing/

Are DDoS attacks a threat to the decentralised internet?

+0

AlerterUne explication « évidente » des cyberattaques contre internet aux Etats Unis …

1 – Entre bien d’autres accusation, Hillary Clinton rend La Russie (et Poutine) responsables des fuites d’emails au profit de Wikileaks.

2 – Le vice-président des États-Unis Joe Biden a déclaré que Washington répondrait aux cyberattaques dont les Américains accusent Moscou, à un « moment opportun » et avec un grand effet.

3 – Hier, des hackers se sont attaqués à un des grands annuaires d’Internet), coupant l’accès à de grands sites (dont Twitter et Amazon) pendant quelques heures aux États-Unis et en Europe (texte repris en gros sur « Les-crises »).

4 – Pour les Américains, ces attaques sont bien sûr menées par Moscou, ce qui crédibilise la vision de Hillary Clinton à un moment très opportun. De plus, Poutine pourrait avoir personnellement appuyé sur le bouton déclenchant les attaques, de la même façon qu’il exécute certaines de ses basses œuvres de sa propre main (je ne vous fait pas la liste).

Certains responsables dans l’administration américaine considèrent une cyberattaque, par son organisation et sa durée, comme un acte de guerre à part entière qui mérite une réponse appropriée.

S’il y a un conflit, ce sont donc les Russes qui ont attaqué en premier, qu’on se le dise.

+2

AlerterQuand je disais plus haut « entre bien d’autres accusations ». ils sont très forts et très retors ces Russes. Peut être que Trump est dans le coup (qui finance) ; on ne devrait pas tarder à le savoir …

Texte en anglais- utiliser plutôt Reverso ou équivalent pour traduire (google semble incapable de traduire certains mots).

http://www.prisonplanet.com/u-s-vote-authorities-warned-to-be-alert-to-russian-hacks-faking-fraud-officials.html

[Modération : merci de préférer la source de l’article cité, savoir http://af.reuters.com/article/worldNews/idAFKCN12L015?sp=true%5D

+0

Alerter@Modération

Oui – Message reçu

Je n’avais pas noté la source pourtant bien visible, car, tout en gardant du recul, je butine beaucoup et rapidement, même sur des sites « différents ».

+0

AlerterJerome, vous vous moquez de nevermore, vous avez tort. Réflechissez un instant.

Puisque ce ne sont pas les américains car jamais ils n’attaqueraient leurs propres services, ce sont probablement les russes derrière ces attaques.

CQFD

+0

AlerterToute gestion à été informatisée, dans le privé comme dans le public, et l’informatique indépendant (non reliée au réseau) n’est plus de mise aujourd’hui. Couper internet provoquerait un chaos indescriptible et une famine générale en peu de temps. Mais est.ce qu’une vie sans internet (et sans informatique) ne serait pas une chance pour que l’humanité devienne plus responsable et plus solidaire ???

+3

AlerterJe ne vais rien vous apprendre, certains artistes ont des antennes qui leur permettent de faire de l’anticipation… alors je vous suggère, après ces événements, de regarder à nouveau la saison 1 de Mr.Robot, écrite par l’excellent Sam Esmail… (pub totalement gratuite)

+0

AlerterQu’est-ce-qui prouve que cette attaque a bien pour origine des « défenseurs d’Assange »? Sur internet aussi des attaques sous faux drapeau peuvent être menées.

Je trouve qu’Assange a bon dos pour le coup.

+1

Alerterovh (avec google France) s’est fait fermé il y a peu (KKR est juste rentré au K…) (ovh heberge wiki toujours non? pas certain)

ensuite sur blog a lupus il y a 4 jours apres avoir lu une conversation twitter j’ai dit qu’ils allaient fermer internet à cause wikileaks (=> il a fermé! podesta 14 a été sucré)

c’est biden ensuite , donc apres OVH, apres le tweet que j’ai lu , qui a parlé de cyber attack vers Russie en retorsion wikileaks (pourquoi cyber attack?! et pas autre chose?!)

évidement une analyse succinte permet de deduire, alors que des tonnes de nouveaux mails defoncent hillary chaque jour, que ce sont des autorités us qui ont fait ca

je ne vois pas comment assange fait pour savoir qui a fait ca (sauf si c’est des amis à lui, mais alors pourquoi leur répondre par twitter)

des techniciens sauront d’ou ca va vient en analysant des trucs « passifs » (me souviens plus du terme que m’a expliqué un mec qui va surement collaborer avec dyn ddos…) (vous ne connaitrez jamais le resultat)

la conclusion c’est ça:

https://twitter.com/JoshLeCash/status/789903563854008320

+0

AlerterGavin MacFadyen has passed away. (Getty)

voyez vous je pense qu’il y a un lien avec la panne orange ovh google fr

qui nous habitue au reste …

d’autant plus que ovh heberge wiki

http://tcij.org/gavin-macfadyen

+0

AlerterDésolé par avance, je vais découper mon message.

Autant, j’ai l’habitude d’apprécier les-crises.fr pour la qualité des commentaires quand il s’agit de géopolitique, économie et autres. Autant là désolé, mais je viens d’assister sur cette page à un énorme joyeux bazar.

D’abord il y a une confusion qui revient systématiquement. Il y a 2 sortes de serveur DNS :

1) les DNS Resolver, ou Serveur de résolution, ou serveur Récursif : Ceux que votre navigateur utilise pour trouver l’IP du nom de domaine et pour cela l’IP de tous les intermédiaires qui vont le mener jusqu’à celui qui donnera le résultat.

2) Les DNS Authoritative, ou faisant autorité, ce sont les serveurs qui hébergent la zone (le nom de domaine).En l’occurrence, la zone « les-crises.fr » (et pas le site) est hébergés sur les serveurs de Dyn : http://whois.domaintools.com/les-crises.fr (champ « nserver »). Cela veut dire que ce sont les serveurs DNS faisant autorité sur la zone « les-crises.fr » qui sont les seuls à pouvoir répondre à toutes demandes de résolutions qui serait contenu dans la zone (www.les-crises.fr ou toto.les-crises.fr ou mail.les-crises.fr par ex).

Suite…

+2

AlerterVoilà ce qu’il se passe sur votre ordinateur :

Vous tapez http://www.les-crises.fr dans votre navigateur.

En général, pour la résolution vous utilisez les DNS de votre fournisseur d’accès. Votre Navigateur envoie la demande de résolution pour http://www.les-crises.fr. Le serveur de résolution ne fait que transmettre la demande d’abord aux serveurs racines (et non « maître »). La racine c’est comme un point invisible qui se situerait à droite du http://www.les-crises.fr(.) Cette racine est en fait composée de plusieurs centaines de serveurs répartis dans plus de la moitié des pays de la planète derrières des centaines de fournisseurs d’accès différents, bref en aucun cas centralisés. (http://www.root-servers.org/) Si on continue la lecture de droite à gauche, l’un des serveurs de la racine (.) va nous répondre avec l’adresse du serveur DNS qui gère la zone «.fr » (ils sont en fait plusieurs). Il s’agit en l’occurrence de l’AFNIC. Le Serveur Resolver de mon ISP va donc demander au serveur DNS de l’AFNIC (avec son IP) « Qui est le serveur qui gère « les-crises.fr» ?

Suite…

+2

AlerterComme AFNIC gère toutes la racine du .fr sur ses serveurs elle sait que les serveurs à contacter pour les-crises.fr sont « ns1.p23.dynect.net ; ns4.p23.dynect.net etc… » Et ces serveurs sont ceux de Dyn. Le DNS resolver de votre ISP va maintenant pouvoir demander au Serveur de Dyn de résoudre l’entre « www » dans la zone « les-crises.fr » (ça pourrait aussi être toto ou titi). Celui va renvoyer l’IP à au DNS resolver de votre ISP. Le DNS resolver va la transmettre à votre navigateur ET va la stocker (dans un cache) pour une durée en générale de 24h pour éviter de tout redemander à chaque fois.

On voit bien les 2 rôles différents que sont celui du DNS resolver qui ne fait que remonter tout la chaine pour arriver au serveur qui connait la réponse puis vous transmet le résultat, et le DNS Authoritative qui est celui à l’autre bout qui gère le contenu (www , toto ou tata) de la zone les-crises.fr et qui est chez Dyn.

Dans le cas de Vendredi. Ce sont les serveurs DNS de Dyn qui ont été ciblé, ceux qui gèrent la zone les-crises.fr mais aussi de très gros autres services comme Twitter, Amazon AWS (L’activité fourniture de service Web d’Amazon extrêmement utilisé) Netflix, Spotify etc…

Suite…

+1

Alerter« du DNS resolver qui ne fait que remonter tout la chaine pour arriver au serveur […] authoritative »

C’est loin d’être systématique. A quoi sert le cache dont ils disposent ?

+0

AlerterOui bien sur,

J’ai simplifié pour ne pas mettre tout les détails, mais chaque intermédiaire garde la réponse dans son cache, il ne ré-interroge que lorsque que l’entrée dans le cache a expirée.

C’est donc valable la toute première fois. Mais le principe est là.

C’est ce qui explique que tout le monde n’a pas vu la panne de vendredi au même moment mais en fonction du moment ou les caches arrivaient a expiration.

+0

AlerterDonc en gros, vendredi, quand le cache de votre DNS resolver chez votre ISP est arrivé à expiration, celui-ci a de nouveau demandé toute la chaine de résolution, mais une fois arrivé au moment de demander au serveur de Dyn une entrée (www) dans la zone les-crises.fr et bien….. Pas de réponse. Les DNS serveur de Dyn étaient complètement sous l’eau à cause d’une grosse attaque DDOS.

Les attaques DDOS (Distributed DOS) sont monnaies courante, elles sont de tailles très variables, celles de cette taille un peu moins (http://www.digitalattackmap.com/) il n’y a aucune intelligence dans ces attaques, c’est simplement la quantité de système corrompu que l’on fait charger sur la cible (en faisant un maximum de requête pour saturer) qui définit la taille de l’attaque. C’est la taille du « bot-net ». Les botnet sont constitués de PC infectés, Objets connectés mal configuré, poste d’entreprise pas à jour, server corrompu etc… Il y a des contre-mesures mais ici la taille de la vague fut plus grande que celle de la digue. Ça arrive.

Suite…

+1

AlerterLe gros problème ici vient du fait d’avoir autant d’acteurs majeurs qui utilisent le même fournisseur de service DNS (Dyn), ce qui en fait une cible. Il y a ensuite d’autre recommandation technique, comme utiliser un fournisseur de DNS dont les serveurs sont derrière de multiple FAI, car en général ils sont leurs propres FAI et donc hébergent tous leurs serveurs DNS dans le même réseau, ce qui réduit la taille de la cible, alors qu’on devrait la disperser à plusieurs endroit pour demander plus d’effort à l’attaquant.

Pour des attaques de moindres ampleurs, sachez qu’il est très simple pour n’importe qui de louer de la « puissance de feu » DDOS en payant en Bitcoin en service packagé à la durée ou à la taille, en forfait, quand on a un ennemi ou un concurrent par exemple. Et les fournisseurs de solution Anti-DDOS vendent leur matos et tout le monde est content…

A oui au fait, pitié arrêtez d’utiliser 8.8.8.8 de Google comme DNS resolver. Vous devriez savoir que Google ne fait rien gratuitement.

Suite et Fin.

+5

AlerterCette attaque nous montre à quelle point nos sociétés sont devenues extrêmement fragiles à l’information. ET cette fragilité ne cessera de croître non seulement avec l’explosion des objets connectés mais également avec la diffusion des applications IA « Intelligentes » qui vont de plus remplir ou assister des missions cruciales. Dans un monde aussi interconnecté et globalisé que le nôtre, une rupture du flux d’information peut avoir de graves conséquences. Nous pouvons bien sûr développer des défenses contre ces cybers attaques, l’éternelle guerre du bouclier contre l’épée, mais il serait sans doute plus utile de rendre nos sociétés moins fragile face à l’information. J’ai essayé ici de développer les pistes pour développer l’Antifragilité, selon les principes définies par Nichoals Taleb dans son livre éponyme.

« http://philippeleroymondr.wixsite.com/letempsdelanalyse/single-post/2016/10/18/Face-%C3%A0-lIA-pour-une-intelligence-humaine-collective »

+0

AlerterPuisque l’on parle de technique. Sachez que lorsque l’on parle de serveur DNS ou tout autre ce n’est pas comme l’on pourrait le penser d’ordinaire un petit ordinateur de type PC (bien que souvent se soit le cas pour des serveurs DNS, mais aussi de très gros ordinateurs (avec plein de coeurs on va dire cores ca fait plus professionnel et cela veut dire plusieurs cerveaux en parallèle par exemple 4 8 16 32, 64 quelle puissance) et aussi d’autres en frontal qui répartissent les requêtes entrantes vers N ces ordinateurs( ceux que je vient de citer), par équilibrage de charge ou tout autre règle de répartition.

Il est possible en plus dans ses répartiteurs frontaux rajouter des règles par rapport à l’origine des requêtes et filtrer des requêtes suivant leur origine etc.

On peut donc, si on veut bien y mettre le prix se défendre de ses attaques par des moyens classiques de répartition de charge puis de puissance derrière. Mais c’est de l’argent bloqué et qui va investir pour un service de qualité ?

+0

AlerterC’est ce que vous expliquez est faux dans le cas de DDOS.

Une DDOS n’est pas une DOS simple (Denial Of Service), c’est une Distributed-DOS, elle différé par le nombre gigantesque de source (IP) différentes correspondant à autant de périphériques corrompus (bot-net). Avec une DOS, on a un ou quelque attaquant, avec une DDOS ou peut avoir jusqu’à quelques centaines de milliers d’attaquants. Il est impossible d’effectuer de filtrage en fonctions d’IP sources particulières car elles sont en très grand nombres et changeantes.

De plus, dans les attaques DDOS de grande ampleur, la question n’est pas vraiment la puissance des ordinateurs qui assurent le service DNS, puisque ce sont les infrastructures en amont qui s’écroulent.

Comprenez bien qu’une attaque volumétrique DDOS peut saturer les liens d’accès entre l’opérateur et le fournisseur du contenu simplement avec les requêtes, sans même avoir besoin de réponse.

Ainsi même en bloquant la réponse aux requête, les attaques par volumétrie sont une infinité de requête qui n’ont parfois même pas besoin de réponse pour saturer la bande passante des liens.

On parle de DDOS allant de 5 à 500Gbit/s de réquete vers un service précis et l’infrastructure qui l’assure.

suite….

+1

Alertersuite…

Enfin, la résolution DNS s’appuie aujourd’hui presque exclusivement sur le protocol de transport UDP qui ne comprend pas de validation de session, cela permet entre autre d’usurper la source de la requête avec autant d’IP que l’on veut. Donc filtrage des sources impossible à la destination. Ce qui fait que le DNS est très utilisé dans les DDOS.

Les solutions anti-DDOS se positionnent en amont du réseau à protéger, c’est-à-dire chez les opérateurs eux même. Soit compris dans le forfait d’accès (OVH par ex qui est son propre opérateurs) soit des solutions dédiées. Elles sont très couteuses et ont une limite de bande passante qu’elles peuvent traiter, ce qui veut dire qu’une énorme DDOS pourra toujours finir par passer la digue. C’est ensuite une question de curseur entre le cout et le risque et sa fréquence.

+2

AlerterLes commentaires sont fermés.