Comme vous la savez, on s’intéresse beaucoup sur ce site à la protection de la vie privée – ou de ce qui en reste. Nous allons vous montrer aujourd’hui une atteinte à celle-ci bien étrangement bien peu connue.

I. La vie privée, c’était mieux avant…

Il est même fascinant de constater les énormes atteintes contre celle-ci en 20 ans :

- il y a 20 ans, on pouvait se déplacer et aller presque n’importe où voir quelqu’un sans le moindre risque d’être pisté ; aujourd’hui :

- on paye – cher – notre mouchard (smartphone, avec même l’option géolocalisation pour plus de précision),

- et, au cas où, des caméras de

vidéosurveillance« vidéoprotection » (ça passe mieux) se chargeront de valider que c’est bien vous (des fois que vous n’utilisiez pas votre pouce pour déverrouiller le smartphone durant le rendez-vous). - Bien sûr, si votre convive a aussi sont téléphone, il est aussi localisé – et les deux téléphones permettent ainsi de savoir qu’il est fort possible que vous vous soyez vus tous les deux,

- et au pire, des limiers de la police judiciaire peuvent retrouver le moindre poil ou cellule humaine et vous identifier tous deux si besoin grâce à l’ADN ;

- il y a 20 ans, on pouvait facilement passer un appel totalement anonyme, un simple cabine téléphonique publique suffisait ; aujourd’hui, Orange enlève les dernières, et ce n’est pratiquement plus possible pour le commun des mortels ;

- il y a 20 ans, on pouvait aller chez n’importe quel libraire pour acheter en tout anonymat des livres correspondant à ses opinions politiques par exemple ; aujourd’hui, c’est encore possible, mais primo, beaucoup d’achats se font en ligne, et secundo, vos recherches Google et vos consultations de sites internet indiqueront vos valeurs et opinions probables ;

- il y a 20 ans, on pouvait tranquillement photocopier des documents en toute discrétion ; aujourd’hui…

II. Faites le test !

Il vous faut simplement un photocopieur professionnel couleur – qui font désormais généralement en plus imprimante et scanner. Beaucoup d’entre vous doivent avoir ça dans leur entreprise si elle est un peu grande. Un peu dans ce style :

Cela doit aussi marcher pour une imprimante couleur personnelle, mais surtout pour les modèles laser. A priori, la masse de petites imprimantes à jet d’encre n’est pas concernée.

Vous allez photocopier ou même simplement imprimer depuis votre poste de travail (comme ici) un document vierge – ou quasiment vierge pour contrôler, avec 6 points surlignés en fuchsia -, comme ici à partir de votre traitement de texte :

Après, vous le récupérez, et le scannez – généralement au même endroit, ou alors chez vous.

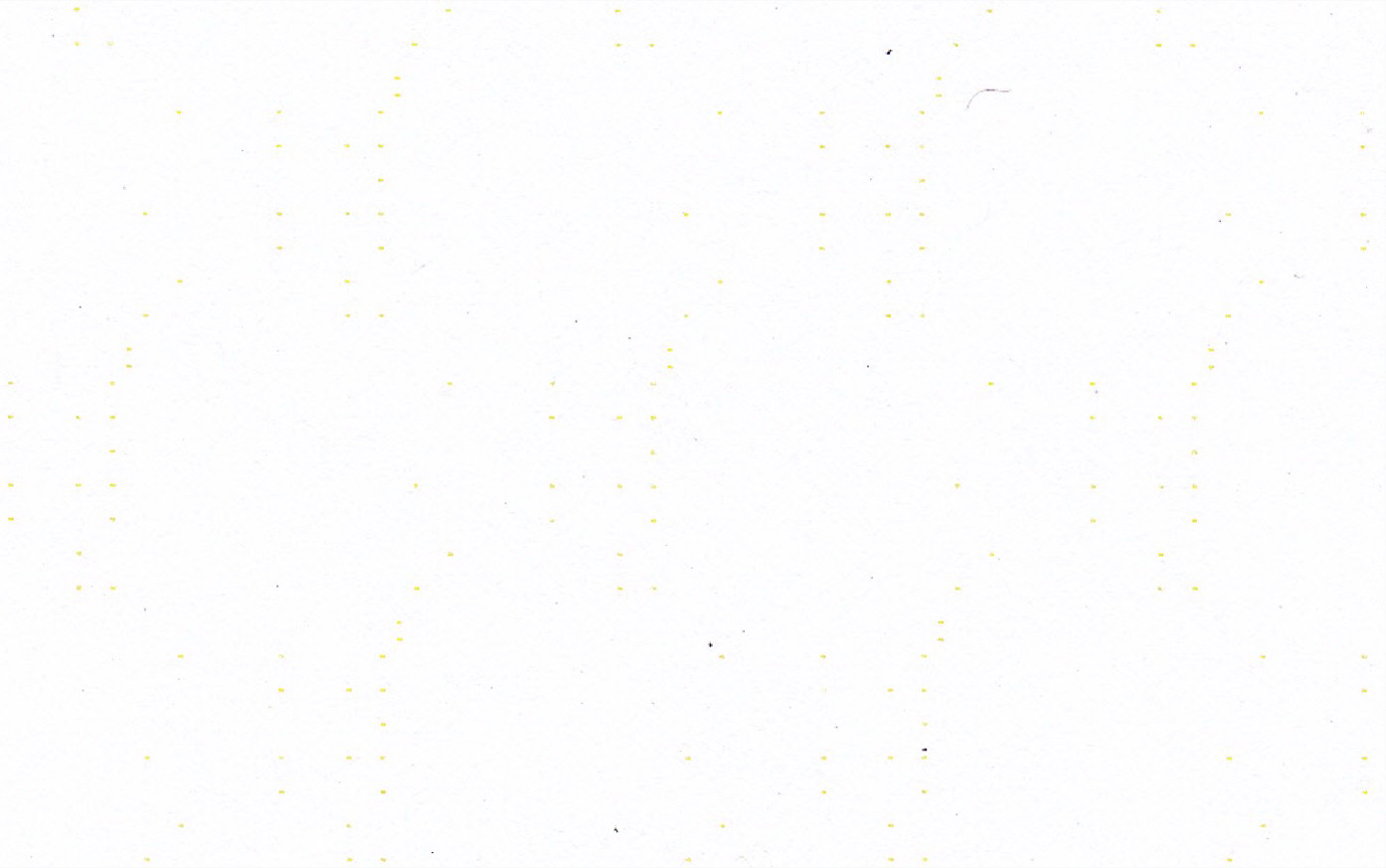

Sans surprise, vous obtenez évidemment ceci :

Quoique, « sans surprise », nous allons voir. Continuez à zoomer l’image scannée :

encore :

encore :

Tiens, ce n’est pas bien propre – les joies du scanner… ? Zoomons :

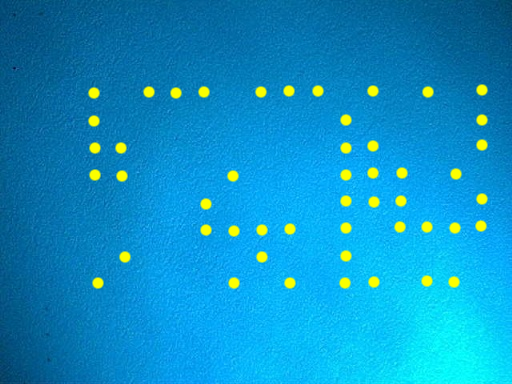

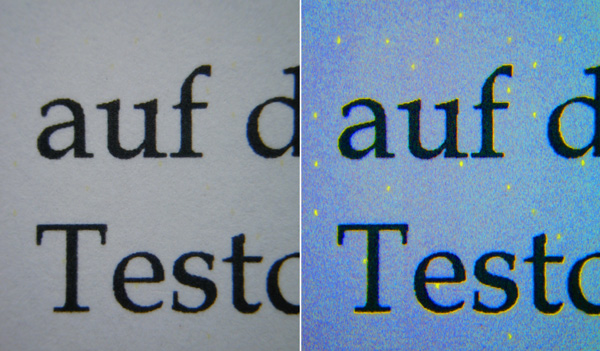

En fait on constate qu’il y a plein de pixels jaunes sur la feuille, très petits (6 fois plus petits qu’un point), et très peu visibles en jaune sur blanc. Ils mesurent un dixième de millimètre, et sont séparés d’un millimètre environ.

Voici ce que ça donne sur une zone vierge :

(cliquez pour agrandir)

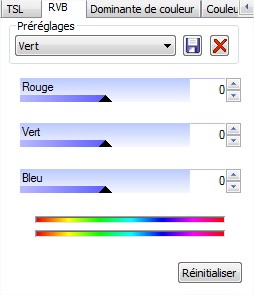

Comme on voit mal, on va utiliser un éditeur d’images. Sur un simple, il est possible de modifier les options de couleur :

pour ne garder que le bleu :

Mais on va plutôt utiliser le logiciel The Gimp, et son option Couleurs/Composants/Décomposer, pour décomposer le spectre en 3 calques, et ne garder que le calque bleu :

ce qui permet d’obtenir enfin ceci :

ce qui est plus lisible… On note que la feuille est en effet bien chargée :

Voilà un zoom sur les motifs, tourné de 90 ° :

On note qu’il n’y a en fait qu’un seul motif, répété à l’infini en décalé :

Motif que voici :

Les motifs sont souvent compris dans une grille de 8 x 16 points, soit environ 4 cm², et se répètent environ 150 fois sur une feuille A4.

Notez que vous pouvez aussi les voir directement sur la feuille, avec une loupe d’au moins x 6 sous un très fort éclairage, et, mieux, avec une lampe à lumière violette/bleue (je vous recommande celle-ci, 8€ les 2, c’est très pratique…).

Fin du test ! Passons aux explications – car on se doute que ce n’est pas qu’un motif décoratif, ou une simple source de revenus pour les ventes de cartouches jaunes…

III. Explications

On constate donc que les grosses imprimantes laser couleur marquent les documents d’un filigrane jaune pratiquement invisible, répétant le même motif.

Et ce motif est évidemment un code, mais qui est variable, car il contient a priori :

- le numéro de série de la machine qui a imprimé

- la date et l’heure

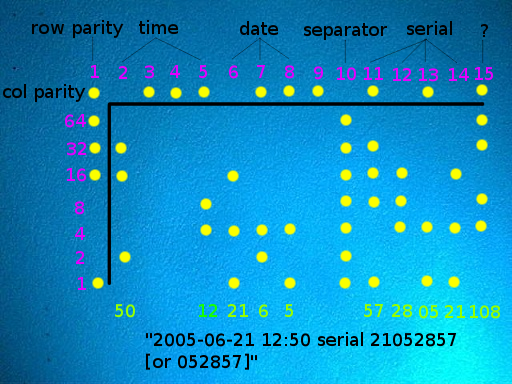

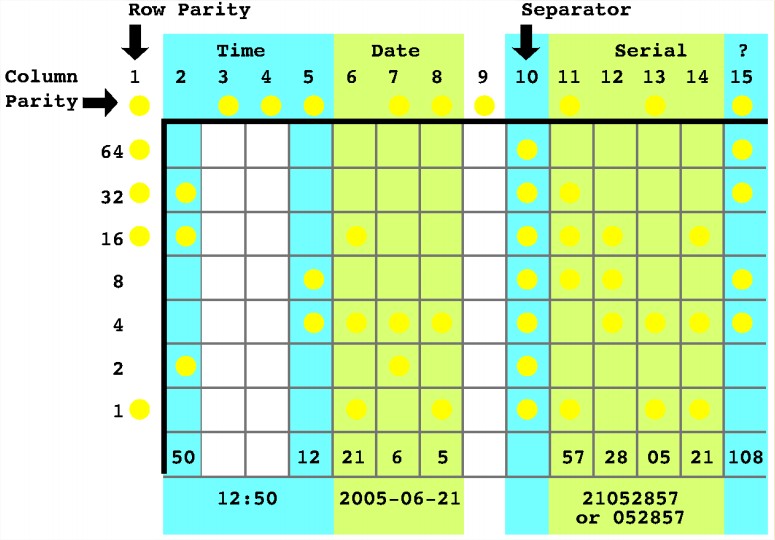

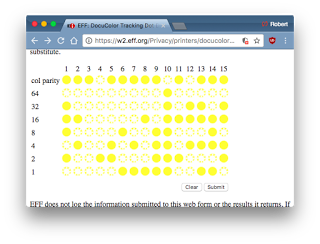

Le site de l’Electronic Frontier Fundation (EFF) a décodé celui d’un photocopieur Xerox :

Ici, les première lignes et colonnes contiennent un numéro de parité, qui sert à contrôler la validité du code. L’EFF a même fait une petite application pour décoder les Xerox ici. (présentation plus détaillée ici)

C’est une pratique inventée par Xerox au milieu des années 1980 pour ses nouveaux photocopieurs couleur, a priori pour lutter contre la contrefaçon et le faux-monnayage. (Je vous renvoie sur l’article Wikipedia anglais – si un wikipedien pouvait traduire ça sur le wikipedia français, ce serait super…).

un exemple de marquage

les systèmes de marquage de Epson, HP LaserJet et Canon

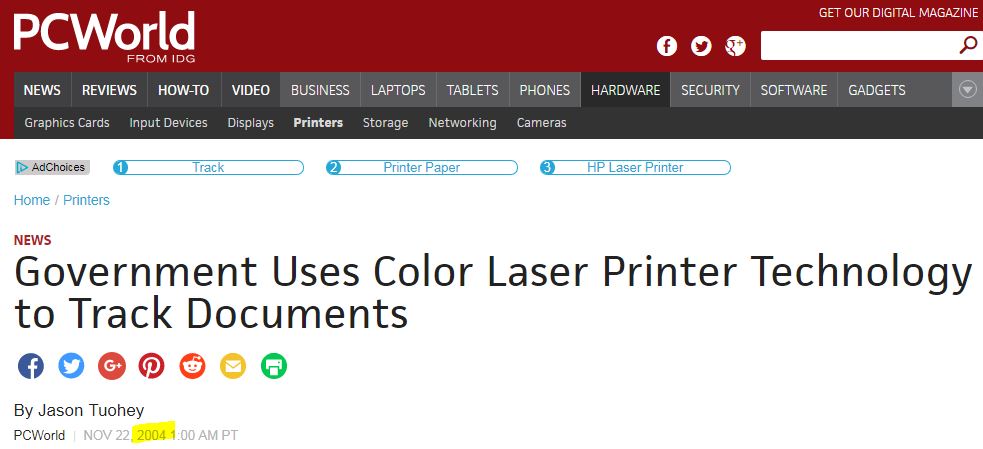

Le public en a été informé en 2004, quand la police néerlandaise a arrêté des faux monnayeurs par ce moyen.

La presse informatique anglo-saxone s’en est alors émue :

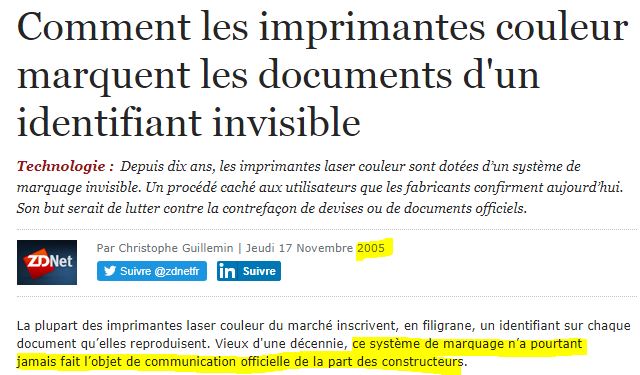

Et le sujet est sorti en 2005 dans la presse informatique française :

C’est d’ailleurs à ce moment que j’ai appris la chose – et je me rappelle avoir été choqué par le fait que personne n’était au courant à l’époque !

Mais le sujet a été très peu repris dans la presse généraliste, et est vite retombé dans l’oubli.

Heureusement, quelques défenseurs des libertés publiques se sont battus. Dont Theo Karantsalis, journaliste amateur américain, qui a obtenu en 2012 par une requête Freedom of Information Act (FOIA) des informations de la part des Services secrets américain, lui donnant une liste de 10 constructeurs qui avaient « répondu ou avaient accepté de répondre à des demandes d’identification de documents soumises par les Services secrets […] en utilisant une technologie d’identification du numéro de série de machine » ; c’étaient alors :

- Canon

- Brother

- Casio

- Hewlett-Packard

- Konica

- Minolta

- Mita

- Ricoh

- Sharp

- Xerox

Pendant de nombreuses années l’EFF dressa une liste d’imprimantes, indiquant celles possédant le système de mouchard et les rares n’en ayant apparemment pas.

Mais elle a cessé en 2017, indiquant :

« IL SEMBLE PROBABLE QUE TOUTES LES IMPRIMANTES LASER COULEUR COMMERCIALES RÉCENTES IMPRIMENT DES CODES DE REPÉRAGE TECHNICO-LÉGAUX, SANS UTILISER NÉCESSAIREMENT DES POINTS JAUNES. CECI EST VRAI QUE CES CODES SOIENT VISIBLES À L’ŒIL NU OU NON […] CECI INCLUT ÉGALEMENT LES IMPRIMANTES QUI NE PRODUISENT PAS DE POINTS JAUNES. »

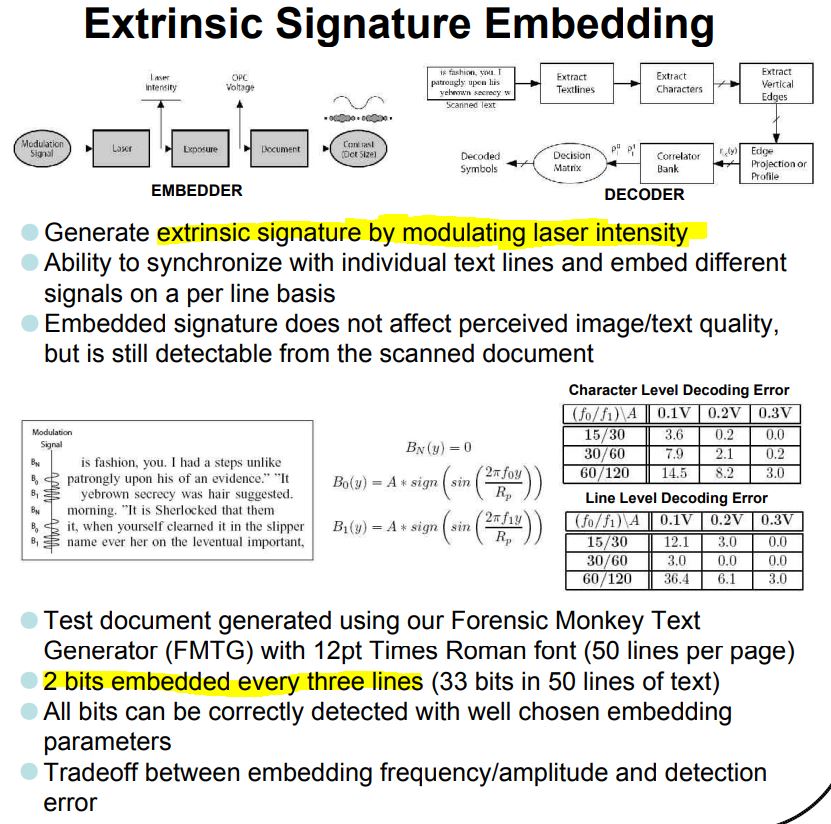

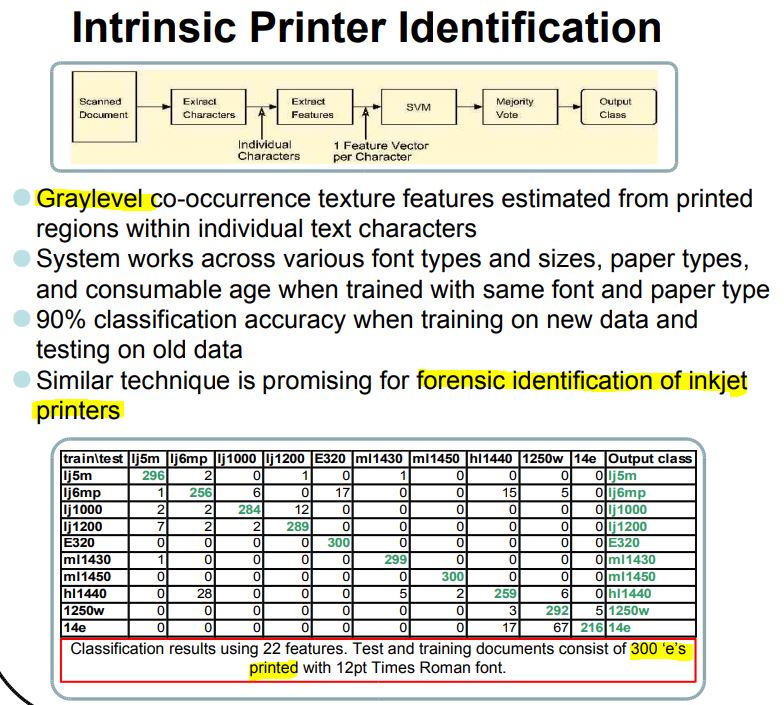

Le pire étant en effet que ces points jaunes étant assez facilement identifiables quand on les cherche, cette technologie des années 1980 semble avoir largement progressé ; il y a quelques années, les recherches portaient sur des signatures et identifications à partir de modulation de l’intensité du laser ou des variations des nuances de gris (source) :

La vision de ces scientifiques étant au passage éloquente :

P.S. attention aussi à l’option de géolocalisation des photos dans votre smartphone…

IV. Et ce qui devait arriver arriva…

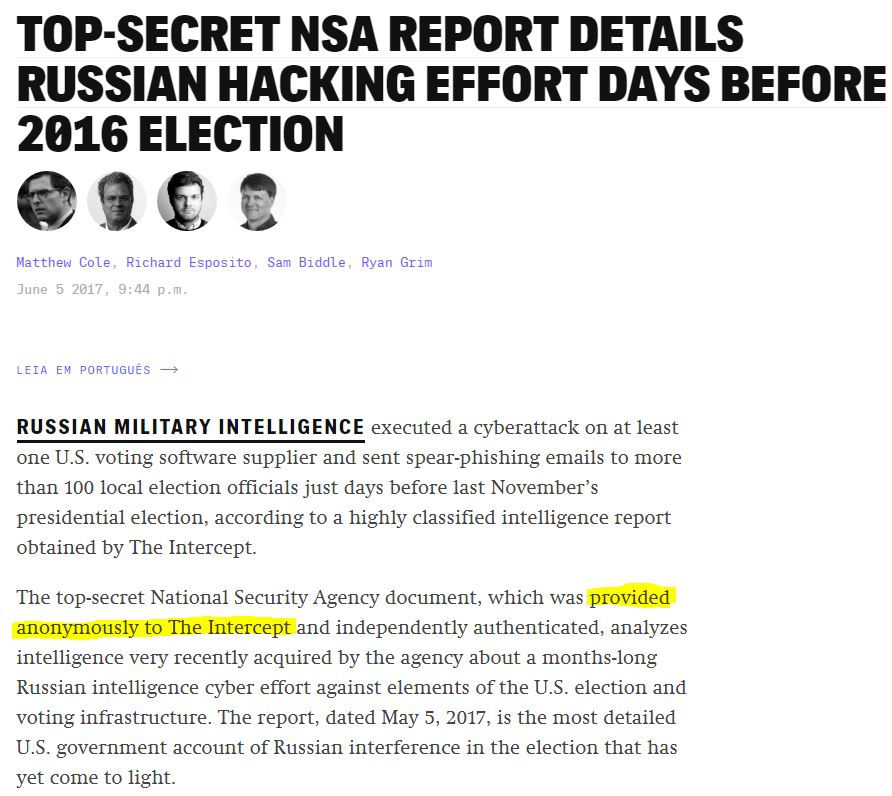

Le 5 juin 2017, le site The Intercept publia un article sur un rapport secret de la NSA sur le « piratage russe de la campagne électorale américaine », reçu anonymement :

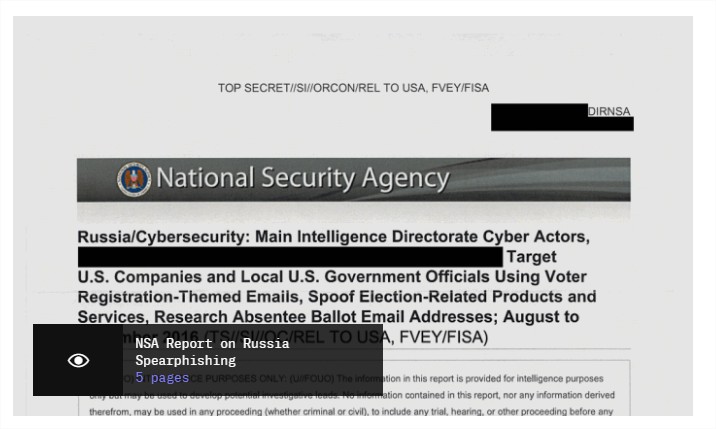

Ils publièrent donc le rapport :

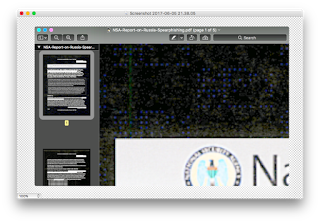

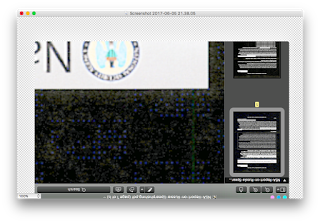

Et devinez quoi ?

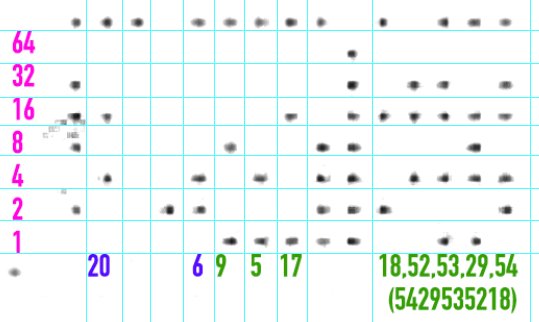

on passe en négatif :

puis on pivote :

on rentre ça dans le module de l’EFF :

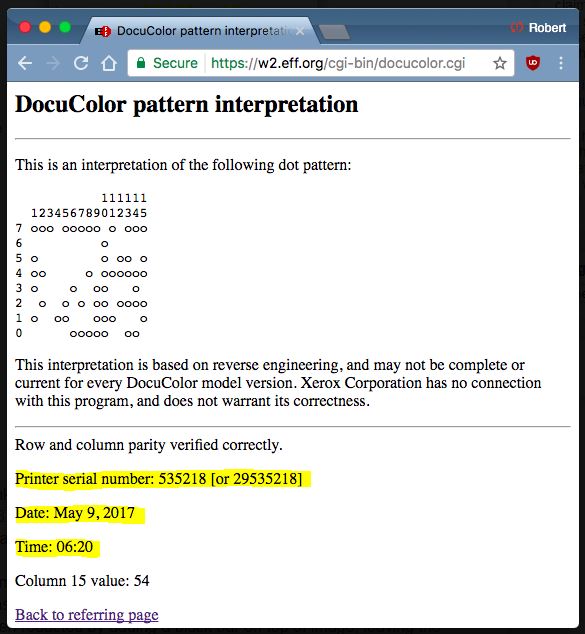

Et voilà :

« Imprimé le 9 mai 2017 à 6:20, sur la machine 295535218… »

N’oubliez pas, qu’en plus de pister les imprimantes, il faut souvent s’identifier en entreprise pour en utiliser une, ce qui permet de raccrocher l’utilisateur à l’heure d’utilisation de l’imprimante, et de refermer le piège…

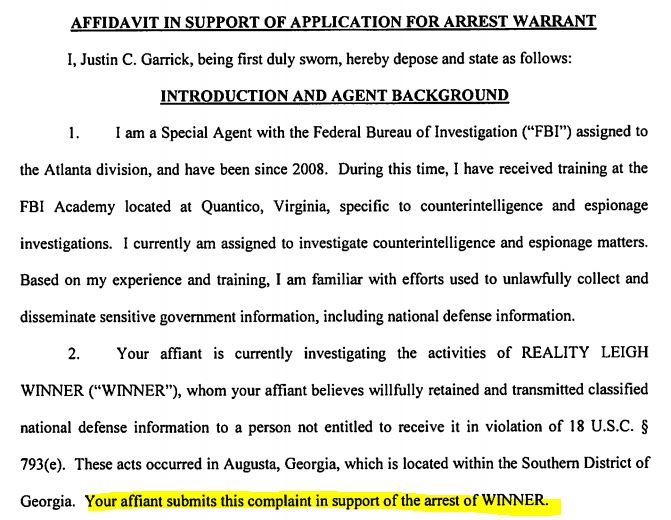

Et il s’est refermé sur la jeune Reality Leigh Winner, 25 ans, jeune militaire prodige qui risque désormais 10 ans de prison…

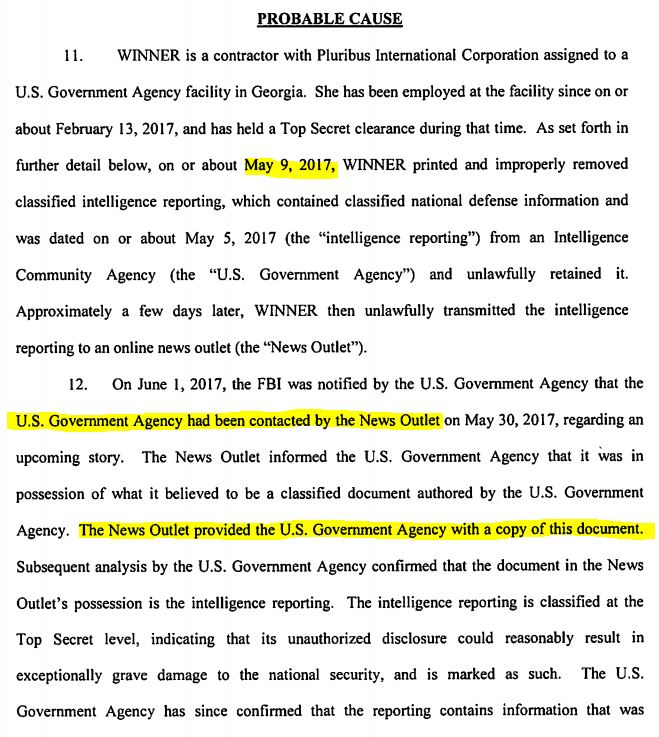

Elle a en fait été arrêtée à son domicile le 3 juin – avant la publication de l’article. Elle est accusée par les autorités d’avoir procuré des informations classifiées au site d’informations The Intercept. Selon le compte-rendu d’enquête du FBI, elle a imprimé le susdit document sur son lieu de travail et contacté les journalistes directement par email, ce qui l’a très vite fait repérer par les services de renseignement – en raison de ses erreurs de débutant.

En effet, selon l’affidavit – la déclaration sous serment – réalisé par le policier en charge de l’affaire après l’arrestation, le FBI s’est rendu compte que les documents de la NSA avaient été « pliés et froissés, suggérant qu’ils avaient étaient transportés à la main » depuis des locaux de l’agence nationale jusqu’aux journalistes de The Intercept :

«Le 1er juin, le FBI a été averti par l’agence gouvernementale qu’elle avait été contactée par un site d’information le 30 mai à propos d’un article à paraître. […] Le FBI a confirmé qu’il s’agissait d’un rapport […] classé top secret. […] L’agence a conduit un audit interne qui a déterminé que six individus avaient imprimé ce rapport. […] Reality Leigh Winner est la seule à avoir eu un contact par courriel avec le média [The Intercept] […] Winner a admis avoir intentionnellement identifié et imprimé le rapport. […] Elle a admis qu’elle était au courant que son contenu pouvait être utilisé contre les États-Unis et au profit d’une nation étrangère», peut-on lire dans des extraits du susdit compte-rendu d’enquête, publiés par Society.

A ce stade, on ne sait pas comment elle a été identifiée très précisément. Il se peut que, à partir de la simple connaissance de la fuite du rapport (sans avoir fait parler l’exemplaire de The Intercept), le FBI ait simplement regardé dans les archives des impressions réalisées (un autre flicage…) pour remonter aux 6 suspects.

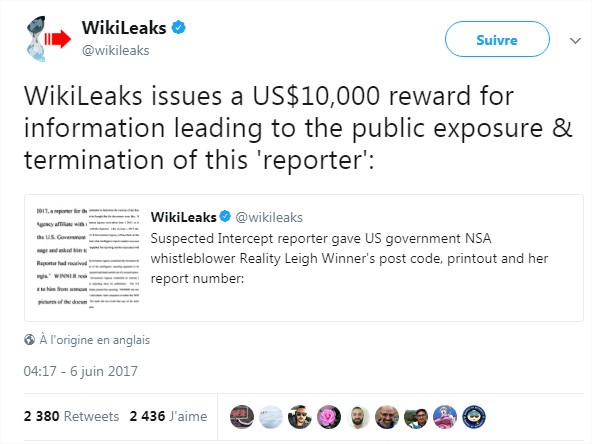

Mais certains critiquent fortement les journaliste de The Intercept d’avoir a priori communiqué aux autorités avant sa publication le document marqué, reçu anonymement ; Wikileaks offre 10 000 $ pour identifier et faire virer le journaliste qui a fait ceci :

On voit cependant que la situation est compliquée : ayant imprimé le document au travail était déjà très dangereux pour Winner. Mais comme elle a en plus contacté par email depuis le travail The Intercept (!), son arrestation était in fine quasi-certaine.

The Intercept prévient pourtant clairement les lanceurs d’alerte sur son site :

Mais cependant, le fait d’avoir transmis aux autorités le document marqué est une grave faute – tout comme le fait de ne pas prévenir sur son site de ce marquage.

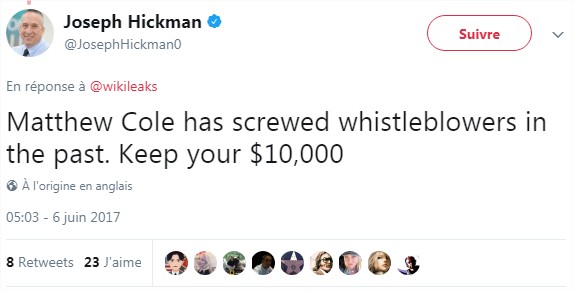

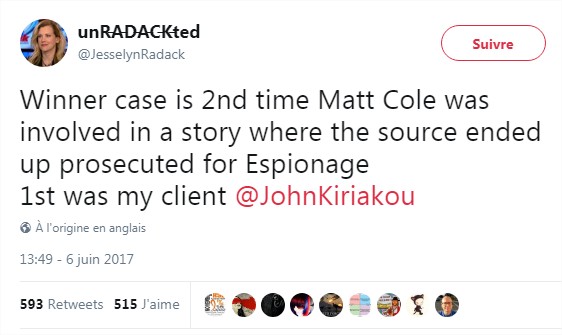

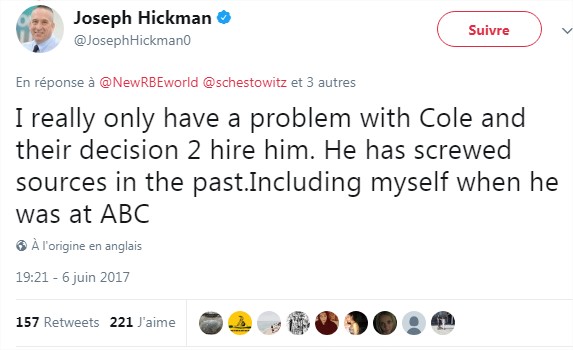

La polémique a donc gonflé, car un des journalistes enquêteurs, Matthew Cole, a déjà été accusé par 2 autres lanceurs d’alerte – John Kiriakou et Joseph Hickman – d’avoir conduit à leur arrestation (au moins par imprudence), quand il travaillait dans d’autres médias :

On peut d’ailleurs écouter Joseph Hickman réagir ici (1er fichier audio, à partir de 48’13). Lire aussi cet article de Vice.

Tout ceci n’est cependant pas prouvé – il faut rester prudent.

Cette affaire est donc très étrange, surtout le comportement de Winner, présentée comme un petit génie, mais qui fait des erreurs hallucinantes. Le tout finissant par jeter du discrédit sur le dérangeant The Intercept, et est de nature à freiner les lanceurs d’alerte. Prudence donc.

Mais, désormais, les lanceurs d’alerte doivent être très prudents – et les journalistes encore plus…

V. Et maintenant ?

Eh bien maintenant, on ne peut plus photocopier – voire simplement imprimer – tranquillement un document sans craindre d’être repéré.

Et il y a un bonus : contrairement à un test que j’avais fait il y a 4 ou 5 ans, les points jaunes figurent désormais sur les impressions même si on imprime… en noir et blanc :

L’excuse de la lutte contre le faux-monnayage va en prendre en coup…

Et s’il n’y a pas de points jaunes, il se peut qu’une autre technologie furtive soit néanmoins présente – on peut même avoir quelques doutes sur les jets-d’encre.

Du coup, il est désormais facile aux autorités de remonter l’origine d’une fuite de documents confidentiels, d’un tract militant…

Certains diront que tout ce que nous avons évoqué n’est finalement pas si grave et concerne bien peu de monde.

Certes. Mais ce qui est effrayant dans tout ça, c’est de se dire qu’avec ces technologies, le réseau de Jean Moulin aurait tenu une ou deux semaines… Dans ce contexte technologique, il est clair que toute Résistance à un régime autoritaire serait quasi-suicidaire, et que la fuite hors du pays est probablement la seule solution.

D’autant que, plus effrayant encore, le problème ne sera même pas les smartphones et autres points jaunes. Le problème est qu’avec le « Big Data », si un gouvernement obtient l’historique des sites visités par ses citoyens via les fournisseurs d’accès, des recherches Google, des achats de livres sur Amazon, des fiches de police et des renseignements généraux, la liste des achats bancaires, il pourra sortir assez facilement une liste des individus à arrêter – voire des individus à exécuter en premier…

Dernier point : n’hésitez pas à diffuser largement ce billet via les réseaux sociaux, afin d’informer un maximum de lanceurs d’alerte potentiels – ce n’est pas pour rien que la NSA ne souhaite pas que les médias parlent des « points jaunes ». Dommage, ça dissuaderait pourtant les faux-monnayeurs… Mais le minimum serait d’obliger les constructeurs à mettre un sticker d’information visible sur toute imprimante qui imprime automatiquement une signature sur les documents.

Olivier Berruyer

Billet dédié à Reality Leigh Winner, à Edward Snowden, et à tous ceux qui se mettent en danger pour défendre les libertés publiques…

« L’EFF estime qu’un pistage parfait s’oppose à une société libre. Une société dans laquelle les actions de chacun sont pistées n’est pas, en principe, libre. Il peut s’agir d’une société vivable, mais ce ne serait pas notre société. » (source)

Reality Leigh Winner, le 8 juin 2017 – après avoir utilisé son imprimante…

![]() P.S. N’hésitez pas à soutenir ce site par un don – même modeste…

P.S. N’hésitez pas à soutenir ce site par un don – même modeste…

Commentaire recommandé

Merci, M. Berruyer. Vous présentez là un article de salut public.

Je n’ai pas de smartphone, mais j’utilise Internet, j’ai une imprimante… et je déplore vivement la disparition des cabines téléphoniques (je n’ai pas de téléphone mobile), disparition que l’article du Figaro présente comme un progrès.

« Grâce à la loi Macron pour la croissance, l’activité et l’égalité des chances économiques, Orange peut désormais démanteler les 5450 cabines restantes. Elles étaient 300 000 il y a vingt ans. »

174 réactions et commentaires

Merci, M. Berruyer. Vous présentez là un article de salut public.

Je n’ai pas de smartphone, mais j’utilise Internet, j’ai une imprimante… et je déplore vivement la disparition des cabines téléphoniques (je n’ai pas de téléphone mobile), disparition que l’article du Figaro présente comme un progrès.

« Grâce à la loi Macron pour la croissance, l’activité et l’égalité des chances économiques, Orange peut désormais démanteler les 5450 cabines restantes. Elles étaient 300 000 il y a vingt ans. »

+138

AlerterCes cabines sont depuis un très long moment sous écoute automatique permanente (mots-clés, empreinte vocale, etc.). Appeler d’une cabine téléphonique est très imprudent.

+15

AlerterOui mais quand on n’a pas de portable! c’était bien utile ces cabines! et en plus on n’avait pas à dépendre de je ne sais quel « opérateur » par abonnement couteux ,car qui n’a besoin réel que de passer un ou deux coups de fil par mois hors de chez soi ou de son entreprise le portable au bout du doigt , de l’oreille ou de l’oeil est cher, encombrant et finalement bien peu utile « pour de vrai », et cela justifie n’importe quel « arraisonnement » à toute heure,en tout lieu, le dimanche…le »travailleur » ne redevient jamais un « individu ».

Il y a des besoins qui n’en sont pas.

Ma remarque n’a rien à voir avec le pistage intime de nos sociétés prétendument « en marche », mais répondant si peu aux besoins réels des individus et les rapports sociaux en sont modifiés refaisant du travailleur « libre » ,ayant passé un contrat de travail (certes obligatoirement léonin si on suit Marx) un « esclave » dans la dépendance totale et continue des possesseurs de machines.

+30

AlerterJe vous suggère d’acheter du prépayé sur un portable type Nokia 113 ou antérieur bon marché, le plus difficile étant d’obtenir une batterie quand obsolète.

+8

AlerterEt sans faire de pub il existe des forfaits à 2 €. Alors maintenant c’est dans les moyens de tout le monde.

+1

Alerterpouvez vous encore obtenir ce genre cartes en France sans obligatoirement donner vos coordonnées?

+4

AlerterNon en France on ne peut pas mais ça reste sûrement possible dans d’autres pays d’Europe. Apparemment en Belgique ça vient juste de changer.

http://m.rtl.be/info/821173

+0

AlerterDe toute manière, si nous nne nous décidons pas à prendre les armes tous ensemble, il ne servira à rien de continuer à se lamenter.

La Démocratie telle qu’elle est censée incarner le modèle de gouvernementalité (les crét1 , en bons gestionnaires de la masse humaine des surnuméraires et des autres parlent de « mode de gouvernance ») à travers les pays dits « civilisés » n’est qu’une vaste mascarade.

L’Histoire s’accélère…

Simplement comme ça, au passage. Dans 2 ans, si rien n’est fait, nous y serons… Toujours cette histoire de camps de concentration à ciel ouvert qui se profile, toujours cette masse de débiles et de dégénérés qui ne s’aperçoit absolument de rien.

Tout roule…

https://m.youtube.com/watch?v=KoLCXfUuu2M

+19

AlerterL’histoire se répète de crise en crise…

https://www.youtube.com/watch?v=SCXH8l2nHnU

+4

AlerterVous prêchez un converti pour ainsi dire. Mais il faut faire sienne, aussi bien par pragmatisme que par pur cynisme, une forme de dialectique de combat encore inédite à ce jour.

En substance, comme disait l’autre, nous sommes légions. Nous aussi nous sommes légions et le moment venu, nous serons absolument impitoyables. Qu’ils le sachent.

Nos ennemis mortels – car ils sont nos ennemis mortels, ne vous y trompez pas – ne s’imaginent pas à quel point, actuellement, ils alimentent nos forces et ce faisant deviennent les complices inconscients (et par là-même d’autant plus pathétiques…), de leur propre anéantissement.

+5

AlerterÇa finira bien par rentrer… (ou pas. Mais il y n’aura alors AUCUNE raison de se plaindre)

https://olivierdemeulenaere.wordpress.com/2017/10/25/la-certitude-dune-crise-immense-voulue-par-les-banquiers/

https://yetiblog.org/pauvre-criminel/

+3

AlerterNe soyez pas naif, les cabines « orange » était dans le top des téléphones à surveiller depuis les années 60 enregistrement en continu dès la ligne décrochée, rien n’est nouveau la technique seule à évolué.

+1

AlerterFinalement « Big brother » n’était d’anticipation qu’à court terme.

+1

AlerterExcellent ! un véritable petit cours

Les étudiants sont espionnés grâce au crous :

http://www.lemonde.fr/pixels/article/2017/10/20/izly-l-appli-du-cnous-qui-geolocalise-des-etudiants-et-renseigne-des-societes-publicitaires_5203902_4408996.html

+10

AlerterQu’est-ce qu’ils auraient aimé, le GPU, l’OVRA, le KGB, la Stasi, la Guardia Civil, la Securitate, le DIM, la SAVAK, le PIDE, les RG ….

Heureusement, tout ça c’est fini.

On n’est pas dans un régime totalitaire, la police politique ça n’existe plus et la vie privée est protégée par la loi. Y’a pas de risque.

Faut pas se laisser aller à la paranoïa, au complotisme etc.

Le FSB, la NSA, tout ça, c’est pour assurer notre sécurité.

De toute façon, si t’est pas un criminel, tu risque rien. Il suffit de te tenir à jour pour savoir ce qui est criminel.

Et pis, t’as qu’à avoir un comportement normal et pas chier sur le système qui assure ton bien-être et ta sécurité.

+77

AlerterJe crains que vous n’avez pas bien saisi le danger que représente cette surveillance généralisée!

Avec elle, toute contestation du système en place deviendra impossible. Toute opinion contraire à la pensée dominante est enregistrée et les listes de personnes réputées dangereuses pour le régime existent déjà.

N’oublions pas que les premiers qui furent envoyés dans les camps de concentrations en Allemagne nazie, étaient les opposants au régime et notamment les communistes.

Toute dictature commence par neutraliser ses opposants potentiels et aujourd’hui, cette possibilité est phénoménale.

On n’aurait même plus besoin d’enfermer les « dissidents » , l’envoit d’un drône suffirait à les neutraliser à tout jamais…

La situation est potentiellement bien pire que dans « 1984 »

+57

Alerterje crois que t’as bien compris le 2nd degré… Bien sûr qu’on a tous compris le problème, sinon déjà on lirait pas les crises.fr.

Rien à cacher, j’ai rien à reprocher, je ne fais rien de mal… Quel souvenir ce petit texte : http://www.ifecosse.org.uk/IMG/pdf/Matin_Brun_texte.pdf

+41

Alerter@Cedric,

Sur la même ligne, le BD Zaï zaï zaï zaï :

https://www.bedetheque.com/BD-Zai-zai-zai-zai-247241.html

+2

AlerterNe pas oublier Torquemada. Que de tortures évitées !

+2

AlerterMerci pour ce billet !!

J’imagine que les résistants font une toujours une place à l’analogique (onde courte, imprimerie, …) et se méfient du numérique.

Derrière le numérique, il y a une réalité physique. Selon M. Lehmann, au niveau mondial le numérique consomme au total environ 10% de l’énergie électrique. La centaine de datacenter en France consomme 9% de l’électricité du pays. Enfin la masse de données traitées double tous les 2 à 4 ans (croissance exponentielle de ~30%/an !!). La gestion de l’énergie pour l’ensemble production, transport, stockage et traitement de l’information ne sera plus maîtrisable d’ici 20 ans !

https://www.connaissancedesenergies.org/perspectives-energies-2050/jean-claude-lehmann

Une surveillance de masse généralisée, « numérico-boulimique », est elle seulement physiquement possible ?

+37

AlerterDouarn je partage à 100% votre remarque.

D’ailleurs je pense que tôt ou tard des petits génies de l’OpenSource (pas OpenEdition suivez l’affaire J.Sapir !) mettront au point des systèmes décentralisés d’échanges d’information moins gourmands en énergie et en passant par les ondes courtes et l’analogique.

Il suffit que la communauté scientifique se mette au travail (en dépit des pressions éventuelles qui la conduit à abandonner leurs pistes de recherche). La réverbération solaire, les micro-circuits électroniques autonomes (par ressort inertiel comme notre bon vieux réveil mécanique !) , la compression du numérique : en abandonnant le HD à tout prix sont autant de voies possibles.

+12

AlerterJe suis un peu dubitative quant à la possibilité de lutter contre les effets pervers de la technique moderne en essayant de trouver d’autres techniques concurrentes de celles déjà existantes.

C’est là, à mon avis, une fuite en avant qui ne s’attaque pas aux sources réelles du problème, qui est selon moi la fascination de l’homme pour les sciences mathématiques et l’illusion de puissance qui en découle.

Que l’on se trouve d’un coté ou de l’autre de la barrière, du coté de l’Etat Leviathan ou du coté des lanceurs d’alerte (promoteurs, finalement, d’un « Etat alternatif ») ne change pas vraiment en profondeur les données de ce problème.

+12

Alerter@ moshedayan

Des technologies nouvelles, alternatives moins chères et moins gourmandes en énergie, il est très vraisemblable qu’il en soit inventé.

Le problème n’est pas là. Car encore faut-il que ces technologies (fussent-elles géniales) puissent avoir accès au marché ! Et là rien n’est gagné.

Les positions dominantes commerciales et tout un tas de lobbies peuvent conjuguer leurs forces pour empêcher certains produits ou technologies de voir le jour.

Il suffit parfois de racheter des sociétés et leurs brevets pour couper court à des concurrences gênantes. Microsoft a excellé dans le procédé (y compris pour zigouiller tous les tableurs concurrents d’Excel). Même l’open-source est récupéré pour servir de faire-valoir…

+10

AlerterVous avez raison, et l’exemple de Linux avec sa déclinaison Android plein de mouchards en est une preuve.

Essayons d’être un peu optimiste Linux existe encore. Bien que confidentiel pour le grand public, il trouve des usagers -des « Mohicans » comme il existe des résistants avec des antennes rateau et cb ! Peut-être qu’un petit génie balancera une trouvaille comme le fit le jeune étudiant finlandais avec Linux (sans trop d’arrière-pensée commerciale). Pareil avec Avidemux, Gimp toujours gratuits.

+2

AlerterLes « Mohicans » dont vous parlez sont particulièrement actifs !

LINUX équipe nativement la plupart des Data Centers pour en garantir au mieux la protection (moins de 10 virus connus pour LINUX contre plus de 60.000 pour Windows 10 par exemple …).

Par ailleurs rien ne vous oblige à utiliser exclusivement LINUX ! Créez un disque virtuel pour y installer votre distribution « sensible » et un disque Windows pour votre travail courant.

Le double boot n’est quand même pas d’une difficulté insurmontable.

CDT

+3

Alerterbah, notre ami le gouvernement rationnera votre electricite pour pouvoir continuer a faire tourner ses cameras.chacun ses priorites,celui d’un gouvernement est evidemment votre securite…

+9

AlerterSi j’ai bien compris, pour rester libre de ses pensées et de ses mouvements… et un nette ralentissement des activités humaines (fini le stress entretenu !), vive le retour de la chandelle !

+5

AlerterLe retour à la chandelle, à la machine à écrire… Pourquoi pas ?

« Être rustique », c’est une manière de passer sous les radars.

Adorer la technique, c’est l’établir comme notre seigneur et maître, comme dirait Jacques Ellul. L’idolâtrie mène à l’esclavage.

+12

Alerterca parait rigolo, mais à l’heure actuelle, une lettre écrite à la machine à écrire moyennant quelques précautions, et envoyée pa voie postale, est certainement plus sûre que n’importe quel email !

+17

Alerterma grand mere avait pour metier avant l’arrivee du PC d’apprendre a des jeunes filles a taper a la machine. Elle me racontait qu’a l’oeil nu en observant une page ecrite a la machine elle pouvait dire quelle eleve l’avait tapee et sur quelle machine. Ne me demandez pas comment.

Du coup je ne suis pas certain que ce soit si sur que ca.

+3

AlerterDans une nouvelle, « Une affaire d’identité » (1892), Arthur Conan Doyle raconte comment Sherlock Holmes identifie le coupable grâce aux imperfections de la machine à écrire qu’il utilisait pour ne pas être reconnu par sa fiancée.

+2

AlerterLes services secrets russes y reviennent déjà… le problème est de relancer la production.

Bientôt le retour de la ronéo ?

+3

AlerterSinon, pour réduire les risques d’arrestation, les lanceurs d’alerte devraient s’inspirer des techniques clandestines de la Résistance, même si elles sont empiriques. Jacques Baumel en détaille quelques-unes dans son livre Résister (Albin Michel, 1999). Lui-même était le plus neutre, le plus « gris » possible.

+0

Alerteron peut même imaginer du RAD, OCR, IRC embarqué ET automatique.

dans le cas d’un contenu « incorrect » alors un petit mail automatique de la machine vers ???

+0

AlerterQuestion bête : comment ce procédé est-il affecté par une succession d’impressions/scan sur des imprimantes différentes ?

(est-ce-que seul le dernier motif apparaît ? où bien est-ce une parade simple ?)

+1

AlerterL’avantage de ce genre de techniques c’est qu’elles s’additionnent. Si vous faites une succession de copies, la dernière portera la trace de toute la série, et permet d’encore mieux vous tracer.

+5

Alerterça ne fonctionnera que via une copie haute résolution.

+0

Alerteril faut quand même être un peu naif pour s’imaginer pouvoir diffuser des documents confidentiels avec un scan & une imprimante laser. Si on veut garder son anonymat il faut réduire la résolution du document à la plus faible valeur permettant d’en lire le contenu, puis faire l’impression finale sur une vieille Epson des années 80… zéro traces…

POL

+2

Alerterje le savais et qqs collègues aussi depuis autour des années 2000.

Lorsque des flics débarquèrent dans l’entreprise.

On apprit que ce fut à cause de la magnifique imprimante laser couleur, une personne avait photocopié des billets et en avait utilisés avec succès dans qqs machines.

On nous dit alors explicitement que l’identité de l’imprimante était imprimée …

je n’ai jamais vérifié, j’aurais du.

+9

AlerterLe journaliste du site « The intercept » qui a grillé Reality Leigh Winner s’appelle Matthew Cole.

Il y a une forte possibilité qu’il ne soit pas seulement journaliste puisque c’est lui qui a grillé aussi les lanceurs d’alertes Joe Hickman et John Kiriakou.

John Kiriakou, ancien agent de la CIA qui a fait plus de 2 ans de prison pour avoir dénoncé la torture, accuse dans l’émission de « radio » suivante Matthew Cole comme celui qui l’a dénoncé aux autorités.

Joe Hickman fait de même.

https://www.peterbcollins.com/2017/06/30/in-depth-interview-whistleblowers-joe-hickman-and-john-kiriakou-on-abu-zubaydeh-torture-and-a-dangerous-reporter/

Dès le début de l’émission le journaliste Peter B. Collins parle de cela.

+13

AlerterC’est à 48 min 13 s que les deux lanceurs d’alerte parlent de la manière dont ils ont été grillés par Matthew Cole.

L’un résume ainsi son avis sur Matthew Cole : soit il est extrêmement mauvais professionnellement, soit c’est un agent du « gouvernement ».

Sale publicité pour « The Intercept », le magazine en ligne financé par Pierre Omidyar le milliardaire fondateur d’eBay, qui publie par ailleurs assez régulièrement des articles remarquables.

+7

Alerterc’est pas nouveau non plus, the intercept a été créé pour ça, que Greenwald soit assez bete ou satisfait de lui-meme pour pas comprendre qu’un milliardaire mecene (veritable) ami de la veuve et de l’orphelin ça n’existe pas c’est son probleme, Ce qu’ils ne peuvent pas détruire ils le controlent en l’achetant ^^. La plupart des signatures prestigieuses au lancement du site (de Marcy Wheel à Taibbi) ont vite senti le piege et se sont cassé des les premieres semaines. Depuis c’est peu dire que ceux restants sont bien tenus en laisse/peu mis en avant et surtout noyés dans la médiocrité des autres articles et « journalistes » à mourir de honte (faut voir le niveau de la majorité des papiers sur la syrie…)

+14

AlerterMatthew Cole a été d’une imprudence criminelle dans le cas de Winner, mais l’histoire de Kiriakou est un peu plus compliquée.

Kiriakou avait donné à Cole par email l’identité d’un agent de la CIA infiltré et en activité.

Cole a donné le nom à un enquêteur humanitaire qui constituait un dossier sur la torture pour la défense des détenus de Guantanamo.

Les avocats de Khalid Sheikh Mohammed ont inclus toutes les pièces dans leur dossier de défense, y compris les plus sensibles, qui ont d’ailleurs été retrouvées dans les cellules des détenus.

Le dossier contenait les noms et photos de nombreux agents de la CIA, la plupart à la retraite mais aussi d’un agent infiltré, ce qui a beaucoup inquiété.

Le FBI a retracé Kiriakou après deux ans d’enquête, par hasard, en fouinant dans ses emails parce qu’il s’était fait remarquer avec un autre journaliste, Scott Shane, qu’il avait aidé à écrire un article un peu trop détaillé.

+4

AlerterCela ne correspond pas à la version de Kiriakou. Pour lui c’est Cole qui l’a dénoncé au FBI.

Cela fait quand même trois cas probables de personnes grillées par Matthew Cole.

L’opération « mockingbird » d’infiltration massive d’agents de la CIA dans les médias, dénoncée dans les années 70, a continué et cela doit concerner l’ensemble des pays occidentaux.

+9

AlerterSi Cole l’avait simplement dénoncé, ça n’aurait pas pris 2 ans d’enquête.

Kiriakou a bien sur des raisons de lui en vouloir, d’autant plus que Cole a toujours refusé d’admettre sa part de responsabilité.

Les détails de l’affaire sont dans cet article:

https://motherboard.vice.com/en_us/article/ezzykm/torturer-whistleblower-reporter-spy-john-kiriakou

Mais j’admets volontiers qu’il y a beaucoup de bizarreries dans l’affaire Winner.

+2

AlerterBig Data + Big Brother, ce monde est en marche, l’imprimante n’en est qu’un exemple supplémentaire, ou vers la dystopie réalisée…en 2020!!!

Le gouvernement chinois prévoit de lancer son système de « notation citoyenne » de chacun de ses citoyens en 2020. L’objectif? Juger de la fiabilité – ou non – de chacun de ses 1,3 milliard d’habitants

Collecte des données:

Imaginez un monde où vos activités quotidiennes seraient constamment surveillées et évaluées: ce que vous achetez dans les magasins et en ligne; où vous êtes à un moment donné; qui sont vos amis et comment vous interagissez avec eux; combien d’heures vous passez à regarder du contenu ou à jouer à des jeux vidéo; et quelles factures et taxes payez-vous (ou non)…etc

Notation :

Mais imaginez maintenant un système où tous ces comportements sont évalués comme positifs ou négatifs et consolidés en un seul nombre, selon les règles établies par le gouvernement. Cela créerait votre score citoyen et dirait à tout le monde si vous étes digne de confiance.

Source: http://www.wired.co.uk/article/chinese-government-social-credit-score-privacy-invasion

+13

AlerterDigne de confiance ou fidèle au régime en place et donc, dans ce cas, pas digne de confiance du tout ?

+3

AlerterLa première réaction du FSB après les révélations de Snowden sur l ampleur de la surveillance de la NSA fût de revenir aux machines à écrire pour la rédaction de ses notes internes. C était la chose à faire car toutes les technologies qui utilisent l informatique ne permettent plus, aujourd’hui, de préserver la confidentialité avec certitude. Les constructeurs et les éditeurs doivent obéir aux injonctions de la NSA et celle-ci à au moins 20 ans d avance sur nos connaissances en cryptologie et probablement dans d autres domaines. Le contrat open bar de l armée française avec Microsoft s apparente-t-il, dans ce contexte, à de la haute trahison ?

http://www.numerama.com/politique/299527-contrat-open-bar-de-larmee-la-france-doit-entamer-sa-cure-de-desintoxication-avec-microsoft.html

+32

AlerterDonc il fallait garder sa machine à écrire classique ? J’en ai encore une faite dans l’ex-RDA mais j’ai vendu ma Brother à marguerites. Je le regrette d’ailleurs car elle faisait un bruit sympathique et était plus confortable que la classique (où il faut taper fort). J’espère que le FSB via une entreprise russe internationale nous sortira de nouvelles machines électriques à marguerites (où un « ziguoto » de l’Ouest !!!). Je ne plaisante qu’à moitié.

Au fait, les postes radio Comix ou Sokol avaient-ils des micros mouchards ?

+3

AlerterUn bon vieux document en caractères 8bits ne contient strictement aucune watermark. La transmission par fax passant par de l’analogique est un assez bon filtre. Les proxies d’anonymisation (tor) empêchent le pistage par ip. Les systèmes d’exploitation dédiés sur live cd ne gardent aucune trace de l’utilisateur.

Je pense qu’on peut être assez correctement furtif et utiliser dans une certaine mesure une technologie ciblée, simple, avec une expertise moyenne. On n’est pas condamné à fuir.

C’est sûr qu’on ne peut rien faire avec les outils de l’industrie tels qu’on nous les livre, il faut les dégraisser sérieusement. Il y a de très bonnes sources pour approcher le sujet.

Le moment critique est l’interface entre votre identité officielle et votre disparition. Il ne faut pas faire de ronds dans l’eau.

+2

AlerterEt comment ferez-vous pour dégraisser l’enregistrement par votre FAI de tous vos faits et gestes ? Pensez-vous être en mesure d’être plus malin/compétant qu’une équipe de hacker de la NSA si celle-ci a décidée de savoir ce que vous faites réellement ?

Le combat est, à mon avis, trop inégal pour pouvoir être remporté. Le jour où l’on n’aura pas d’autres choix que de résister ou de collaborer à l’oppression, il faudra faire la révolution avec du papier et des crayons. En attendant vous pouvez toujours jeter votre TV et consommer le moins possible. Car le capitalisme globalisé et financiarisé peut éventuellement se débarrasser des travailleurs, qui peuvent être remplacés par des robots, mais il ne pourra jamais se passer des consommateurs.

+4

AlerterCe n’est pas les hotspots relax qui manquent. Évidemment, si on grille ses cartouches de furtivité avec le FAI et le matos du supermarché du coin, avec son smartphone sous Android… Pourquoi pas un gyrophare tant qu’on y est ?

Le problème n’est pas d’être furtif tout le temps, mais de savoir l’être quand c’est important.

+1

AlerterEt ici, le plus gros problème, c’est qu’on n’a pas le droit à l’erreur pendant l’entraînement car on n’a pas de bac à sable.

+1

Alerterun florilège de n’importe quoi !

Mr Jean n’a pas entendu parler de VPN? Dommage, il saurait comment baiser le FAI/collabo.

LA révolution avec papiers et des crayons? Pourquoi pas avec des parchemins(fait maison bien sur), aprés tout on pourrait tracer l’achat de papier, crayons, papier carbone, et en tirer des conclusions…

« le capitalisme globalisé et financiarisé peut éventuellement se débarrasser des travailleurs, qui peuvent être remplacés par des robots, mais il ne pourra jamais se passer des consommateurs. » Les QE ça vous parle? En voilà une création de monnaie (basée sur rien) qu’elle est bonne!

+0

AlerterEst-ce qu’il n’y aurait pas une réponse/défense matérielle possible consistant à « pré-imprimer » une première fois toutes ses feuilles blanches, puis les remettre dans les bacs d’alimentation dans l’autre sens de façon à multiplier les points marqueurs et brouiller l’interprétation ?

+12

AlerterOu encore préparer un chablon qui contient déjà un certain nombre de pixels soigneusement disposés pour brouiller la signature finale.

Problème : aussi bien avec une méthode qu’avec l’autre, il faut que les feuilles de papier soient parfaitement alignées pour le camouflage ne soit pas détecté.

+2

AlerterOn rappelle que plusieurs méthodes de marquage peuvent se combiner, on en connaît plus d’une. Ce qu’il aurait fallu, c’est que le document soit repassé dans un OCR (reconnaissance de caractères) par exemple, et l’original papier détruit. La reconstitution du message caractère par caractère garantit qu’il n’y a pas de message caché. Cependant, on perd la non-répudiation (la preuve de son origine officielle) aussi en ce qui concerne ce qu’on veut dénoncer.

C’est insoluble avec les imprimantes. D’ailleurs je ne comprends pas pourquoi avoir imprimé les documents.

+0

AlerterTous cela me fais penser à ce que disait Jacques Ellul au sujet des rapports entre technique et liberté : on nous fait croire que la technique libère l’homme alors que c’est exactement le contraire : l’homme qui utilise la technique ne faut pas ce qu’il veut, il fait ce que la technique lui dicte de faire.

+15

AlerterNon seulement il ne fait pas ce qu’il veut mais, surtout, il ne sait pas ce qu’il veut car c’est les concepteurs des algorithmes de recherches qui le décideront pour lui. C’est un réel danger et la chasse aux Fake-news initié par Facebook et Google par le filtrage des résultats de recherches n’est que la partie émergée de l’iceberg. Voir à ce sujet l’excellente conférence donnée au parlement européen par Hervé Juvin :

https://www.agoravox.tv/tribune-libre/article/la-race-des-seigneurs-du-futur-74847

+10

AlerterLa conférence d’Hervé Juvin porte sur le transhumanisme, dont l’intrusion forcée dans la vie privée n’est qu’un aspect.

Mais elle est captivante, et encore plus la séance de questions-réponses. C’est la première fois que j’entends une possibilité de principes qui pourraient délimiter entre l’inévitable et l’insupportable.

Et il est rafraichissant de voir qu’il existe des députés européens encore capables de réfléchir à des questions anthropologiques.

+4

AlerterOn peut néanmoins reprocher à M Hervé Juvin de sous-estimer l’influence du pouvoir économique sur le pouvoir politique.

+5

Alerter« on nous fait croire que la technique libère l’homme alors que c’est exactement le contraire »

D’où ma devise: « on n’arrête pas le progrès, c’est le progrès qui vous arrête. »

+2

AlerterCe n’est pas la technologie qui asservit en soi. C’est la dépendance à des technologies inutiles, opaques, non maîtrisées. C’est l’inflation technologique.

L’autodéfense dispose de deux choix :

– zéro techno ou très peu (low tech), typiquement aller vers une autonomie existentielle. C’est une option compatible avec la perspective d’un effondrement prévisible au cours des 30 prochaines années.

– la maîtrise parfaite d’un kit technologique minimal et furtif permettant d’agir en réseau, en passager clandestin de l’overtechno. Cette option tolère mal l’erreur, mais il y a des expériences probantes.

+3

AlerterAh et dire que je voulais me mettre aux « faux billets » et bien c’est raté ! Merci Olivier de nous avoir prévenu, certains disent que nos caméras Skype peuvent vous espionner et bien alors si la photocopieuse le fait déjà, on est foutu là . Donc que faut il faire pour arrêter ces intrusions ? Ne plus avoir de photocopieuse, téléphones de géocalisateurs, d’ordinateurs ? Pour les premiers on peux mais l’ordinateur ? J’avoue que là je suis « coincé » ..

+6

AlerterIl faut saturer les capacités d’espionnage :

Que tout un chacun crypte ses courriels, avoir plusieurs appareils pour différentes fonctions (tout centraliser dans un smartphone est tentant, mais ça permet aussi de centraliser l’information), créer des identités (par exemple pour Facebook, Google, etc.) ; quant aux imprimantes, utiliser des imprimantes en fin de vie, ou des imprimantes utilisées par le plus grand nombre. Ou bien faire imprimer par plusieurs personnes depuis plusieurs endroits.

Attention aussi aux fichiers Word/Excel/etc. il peut s’y cacher des informations fort-intéressantes, en clair ou non

+1

AlerterBannir les OS propriétaires pour faire quoi que ce soit de « remarquable », c’est à dire OS X, Windows, Android. Bannir les formats obèses bourrés de méta informations.

Maîtriser sa technologie, donc ne pas faire trop compliqué.

Le message, rien que le message.

+2

Alerter« Attention aussi aux fichiers Word/Excel/etc. il peut s’y cacher des informations fort-intéressantes, en clair ou non »

J’aurai écrit attention SURTOUT aux fichiers…

Pour l’imprimante: jet d’encre + cartouches reconditionnées, c’est bon là?

+1

Alerterles gens qui ont l’intention de ne pas rester dans les clous s’adaptent , achat des objets en liquide (carte téléphonique , imprimante , cartouche , etc ) , jetable après usage ( usage unique ) . Et pour les plus gros objets qui ne peuvent pas être payés en liquide( sauf à piquer un moyen de paiement à un citoyen lambda sur qui retombera les ennuis ) , il y a le vol ( classique les voitures qui crament après usage ) . reste en dernier recours le DIY , mais ça demande un effort et des compétences . révolutionnaire du Dimanche , passez votre chemin .

ps: de plus en plus d’outils pro ( exemple outils de chantiers ) sont pucés ( géolocalisation , maintenance )

+3

Alerteril ne reste plus qu’à « bricoler » le firmware d’une imprimante laser pour faire accuser n’importe qui de n’importe quoi

+17

AlerterJe ne crois que le système servira de preuve. Par contre, il permet d’attirer l’attention des autorités sur votre auguste personne. Si vous faites quelque chose qui leur déplait, elles le sauront et elles trouveront moyen de vous rendre la vie pénible.

+1

AlerterA titre d’information, tout clip ou photo Youtube est marqué d’une façon similaire, et l’on peut tracer alors sa ‘vie’ à travers les partages sur les réseaux sociaux.

On sait donc reconstituer le ‘nuage’ de personnes qui partagent les clips de Daesh, ou qui se partagent le dernier clip de tel chanteur, ou qui se partagent un contenu télé ou…

+11

AlerterAvez-vous des références décrivant ce procédé de signature de vidéos Youtube ?

+0

Alerterc’est du watermarking appliqué aux fichiers audio / vidéos. ça existe depuis des lustres.

+4

Alertervous pouvez le vérifier si vous envoyez une vidéo, vous la re-téléchargez, vérifiez les tailles des fichiers, et si les fichiers font la même taille appliquez une fonction de hashing dessus.

+0

AlerterC’est beaucoup plus simple que ca : la video telechargee sera forcement differente car elle aura des le depart subit des changements de format de compression, de resolution etc….

La seule question importante est celle de l’anonymisation de la source ou de ceux qui regardent, en gros : comment lier une IP a un utilisateur physique.

En dehors de ce cas de figure, la vraie question posee par le watermarking, c’est celle du watermarking a l’origine (avant le processus d’anonymisation) soit par l’appareil lui-meme, soit par l’ordinateur source, soit par la partie du reseau en amont de l’anonymisation (a supposer qu’il y en ait un)

+2

AlerterUn jour tu nais et puis tu es immatriculé à la Sécu…à puce.Voilà,fin de l’histoire. Même les appareils électroménagers sont bourrés de pisteurs.Et des salariés complètement fous acceptent qu’on leur implante une puce dans la main.Fin de l’histoire et début d’une autre assez effrayante…et puis tu écris sur Les Crises et oulalala…Faut se faire à l’idée les gars. Tout ce qui laisse une trace sera utilisé éventuellement contre vous. C’est pourquoi ,de toute façon,j’ai renoncé il y a très longtemps au pseudo.

+15

AlerterEffectivement, face à un état, un pseudo ne sert strictement à rien.

@Lysbeth « certains disent que nos caméras Skype peuvent vous espionner ». Cela fait plusieurs années (grâce notamment à E. Snowden) que l’on SAIT que toutes caméras sur un ordinateur ou un téléphone portable sont susceptible d’être compromises. Même le micro d’un smartphone peut être activé à distance sans que vous le sachiez.

L’encryptage ? Vault7nous a montré que la CIA avait développé des techniques pour la contourner (en fait le piratage se fait avant l’encryptage).

Cela va jusqu’au piratage des téléviseurs connectés Samsung.

Un bref résumé : https://fr.wikipedia.org/wiki/Vault_7

Dans le détail, autant aller à la source :

https://wikileaks.org/ciav7p1/cms/index.html

+5

Alerterles algo savec courbes elliptiques résistent bien non ? Sinon les micro des smartphones enregistrent en permanence mais de manière non persistante juste pour la reconnaissance vocale.

+0

AlerterCertes de manière non persistante. Mais on peut imaginer une petite appli gratuite « vérolée » qui enverrait le flux par 4G/Wifi à votre insu. Si c’est faisable pour les TV Samsung, je ne voit pas comment ce ne pourrait pas l’être pour un téléphone.

Après cela, Wikileaks dénonce ces projets de la CIA, cela ne veut pas dire qu’ils sont tous implémentés partout, et effectivement la masse de données à traiter est considérable.

C’est pour cela en même temps que c’est à mon sens extrêmement dangereux : l’efficacité réelle sur des groupes terroristes actifs sera limité, car ceux-ci s’adapteront. Par contre, en terme de contrôle des masses, les possibilités sont infinis. Ce qui signifie que l’on continuera à investir des sommes folles dans ces projets. Regardez déjà ce que les gafam génèrent en recettes publicitaires par la captation et la revente des données privées. A ces collectes de données un état trouvera énormément d’utilisations économiques, stratégiques, de contrôle des citoyens …

+2

AlerterOn peut ajouter également soulever le problème de captation et de l’utilisation de ces boutes à outils par des groupes criminels. Témoin, l’attaque par le ransomware WannaCry qui a eu lien en mai. Petit rappel : https://fr.wikipedia.org/wiki/WannaCry

Petit détail amusant : la Russie n’ayant pas pu être impliquée directement sur ce coup-là, on en a rejeté la faute sur la Corée du Nord. C’est possible, mais dans ce cas, il s’agirait d’une erreur. Voir cet article

http://www.journaldugeek.com/2017/05/24/wannacry-ni-russes-ni-nord-coreens-experience-mal-tourne/

Voir également

http://www.journaldugeek.com/2016/08/18/hack-nsa-guerre-froide/

+1

AlerterDéfaitiste!

« Même les appareils électroménagers sont bourrés de pisteurs »: pas les miens, ni ceux de la majorité des gens, faut arrêter BFMTV ça esquinte les neurones.

On n’est pas obligés d’acheter la dernière merde connectée. Et comme je suis électromécanicien/électronicien/informaticien, je sais de quoi je cause.

« C’est pourquoi ,de toute façon,j’ai renoncé il y a très longtemps au pseudo. » Collabo? Donne des preuves d’allégeance?

Il existe: VPN, Proton Mail et autres moyens d’action pour ne pas être tracé sur le net. Eviter évidemment de faire le simplet en publiant sur Facedebouc(ou d’autre chose)/ Twitter….etc…Activités qui me semblent par ailleurs curieuses pour des adultes, à part jouer à celui qui l’a la plus grosse « t’a vu j’y étais », dans la mesure où on peut aussi faire voir ses photos en créant un espace de stockage (gratuit si fin de mois difficilllles) et en y mettant des auto-décompressibles avec total de contrôle..

Bref, la technologie peut aider les gens, pas seulement « l’élite ». Faut s’y mettre, aprés tout, pendant la WWII, il y bien des paysans qui ont appris à taper à la machine!

+1

Alerter« Comme vous la savez, on s’intéresse beaucoup sur ce site à la protection de la vie privée – ou de ce qui en reste. ».

Le sujet étant abordé en introduction, et en rapport avec l’objet de l’article, je pose la question aux développeurs du site:

Pourquoi donc figurent encore sur le site Les -Crises les icônes et logos Facebook (et les scripts associés)

Un petit rappel des pratiques des GAFAM en matière de respect de ladite vie privée par Benjamin Bayard : https://www.youtube.com/watch?v=CGzYQOruIZA

+21

Alertermais à ce compte là faudrait mettre le site sur tor chez un hébergeur spécialisé qui s’engage à respecter la vie privée des utilisateurs.

Se posera la question de la visibilité du site, et donc, de son utilité.

bon moi je m’en fou de FB etc, men sers pas, mais je peux comprendre qu’afin de faire vivre le blog olivier se sente obligé d’en passer par là.

Par ailleurs les devs ne sont pas responsable, ils obtiennent le résultat demandé en s’occupant du comment, pas du quoi. Ce n’est donc pas les devs qui ont choisi d’ajouter ces logos ici où là.

Finalement pour ces trucs là, j’ai un truc là adblock/whatever qui s’en occupe….. laissons l’intelligence dans les extrémités du réseau (une autre idées de bbayart), ceux ci (les navigateurs) sont tout à faits capable d’éliminer nombre de ces nuisances.

+3

AlerterSi vous vous « foutez » de Facebook, Facebook, lui, ne se fout pas de vous.

Cela est pareil avec Google, et bien d’autres.

Pour faire simple, le site les crises.fr a 8 trackers associes dont 3 trackers de Facebook (Connect, Social plug-in, Impressions).

Ces trackers disposent des cookies au nom de Facebook au sein de votre browser.

Puis si vous visiter les pages d’un grand journal français, utilisant aussi, au moins l’un des 3 trackers de Facebook, comme Facebook Connect, alors Facebook pourra vendre l’information au site les crises.fr et au grand journal français, l’information que vous avez consultée leur 2 sites.

+1

AlerterY a plus qu’à jeter l’éponge…et passer l’aspirateur !

http://www.papergeek.fr/video-des-hackers-piratent-un-robot-aspirateur-pour-en-faire-une-camera-espion-77162

+0

AlerterOn avait vu ca avec l’affaire the intercept mais vous avez bien développé le sujet. Bravo pour cette article qui présente des faits que peu de personnes connaissent.

+2

AlerterArticle édifiant, qui fait étrangement écho à ce que je viens de vivre dans mon entreprise : remplacement de toutes les imprimantes /scans/fax/photocopieurs par une machine unique, avec une carte à puce nominative retraçant et soi disant « sécurisant » tout ce que vous faites avec la dite machine sur les douze dernières heures. Obligation de signer une déclaration de « confidentialité » stipulant que les donnés sont centralisées sur un serveur auquel des « auditeurs externes » peuvent accéder, en cas de demande de la direction… Les donnes sont par défaut « jetées » au bout de douze heures…Le prétexte étant, bien sûr, la chasse au gaspillage et à la fraude… Laissez moi rire.

Nous vivons dans un monde formidable, où le renversement des mots permet toutes les avanies : sous couvert de « sécurité », de « respect de la vie privée » et « d’égalité devant la loi » on nous fait avaler exactement l’inverse.

La « démocratie » est en marche.

Nous devons absolument nous saisir nous tous citoyens, tant que nous le pouvons encore, de ces sujets. Ne pas laisser le champ libre à tous ces technos et autres politiques qui soi disant, sauraient mieux que nous « ce qui est bon pour notre sécurité ».

C’est notre passivité citoyenne qui a fait que nous en sommes arrivés là.

+20

AlerterÇa n’a pas que du mauvais, c’est comme ça qu’on constate aussi qu’un bon nombre de textes de loi écrits sous Word ou imprimés l’on été directement depuis les machines des lobbyings et non celles des députés, qui au passage on ce point commun avec une grande partie des journalistes : ne rien produire d’original et transmettre de manière brute ce qu’on leur refile.

+21

AlerterTrès intéressant !

Une idée serait d’utiliser du papier jaune mais bon… à coup sûr cela ne suffira pas (peut-être qu’un examen attentif montrerait une différence entre les deux jaunes et aussi qu’il n’y a pas que la méthode du marquage en jaune). Pas que j’ai des choses à me reprocher en photocopiant, mais je n’aime pas être sous cette surveillance, même passive.

+3

AlerterHello,

Je dispose d’une LEXMARK laser couleur achetée sur le net. (2017)

Je confirme: une simple loupe, mais avec bcp d’eclairage, et l’on voit effectivement les points jaunes.

Il faut être patient, car l’on ne les vois pas de prime abord, puis après les premiers points trouvés, les autres apparaissent clairement.

Affreux.

Je rejoints Patte blanche. Je n’est rien a me reprocher, mais je ne souhaite pas que l’imprimante affiche autre chose que ce que je lui demande!!

Cela dit, ces points peuvent être à double tranchants, l’on ne sait pas qui pourra de faire pièger.

Mais je pense que les hommes politiques sauront demander des imprimantes ‘clean’.

+2

AlerterUne plume sergent-major et du jus de citron, à l’ancienne, un papier avec un texte écrit à la main signé bon baisé Berthe, puis dans l’enveloppe et par la poste, après avoir pris la vieille deux-chevaux réparable soi-même pour aller poster ce courrier à cent kilomètre de là en passant par les petites routes.

Voire même y aller à pied.

Ou le vieux magnétophone accélérant le message envoyé sur onde courte en trois seconde.

La pensée informatique est fragile parce qu’elle conduit à croire en sa toute puissance.

+8

AlerterEn dehors du fait qu’aucune puce ne nous soit encore implantée directement à la naissance (ce qui ne saurait tarder puisque le public semble demandeur de lois toujours plus coercitives après chaque nouveau show terroriste dûment sponsorisé) , rien ne nous différencie d’un cheptel de vaches laitières.

Je ne doute pas qu’un manque de productivité/rentabilité de l’individu sera très vite automatiquement détecté, et produira bientôt son éviction automatique du troupeau.

Rien ne doit perturber la tranquillité de ceux qui continuent à se faire traire docilement.

Quand j’évoque le sujet avec ma mère de 66 ans, elle me dit :

« Mais je me fous qu’ils me surveillent, je n’ai rien à cacher ! » (sic)

C’est bien maman: t’as bien appris la leçon, c’est tout à fait fidèle à la doctrine des pères fondateurs de l’U.E …

Cette génération bienpensante nous a peut-être enfantés, mais à l’évidence elle nous a tués dans l’œuf aussi sec !

On a beau lui expliquer, ça n’imprime pas !!

+25

AlerterMême avec une imprimante couleur… Ah, c’te génération du bébiboume…

+4

AlerterOui enfin il ne faut pas faire des généralisations, sur la question « d’espionnage », et même si les personnes de plus de …xx ans sont moins branchées informatiques/smartphone que les plus jeunes, le problème est un peu différent, on parle flicage et attitude vis-à-vis de celui-ci.

J’ai 62 ans et ça me hérisse ces pratiques d’espionnage via informatique et smartphone, et par exemple je suis périodiquement tenté de me récupérer des textes de dizaines de pages, de les mélanger entre eux pour en faire un texte sans signification, et de le crypter en très dur, et de me les envoyer ou les mettre sur un cloud, histoire d’occuper un peu la CIA et autres équivalent régionaux (France = région de l’uE) pour qu’ils justifient leurs salaires.

En attendant je consulte des sites d’extrême droite à extrême gauche, histoire de ne pas leur faciliter le boulot.

D’un autre côté je connais des tas de personnes de 30-50 ans qui ont le même raisonnement crétin « je n’ai rien à cacher » quand on leur dit qu’ils sont fichés/suivis/pistés. Ils n’ont rien à cacher jusqu’au jour où la situation changera (ce qui arrivera n’en doutons pas trop) et qu’ils auront des choses à cacher, mais là il sera trop tard.

+10

AlerterPatricia Highsmith dans un de ses romans raconte l’histoire d’un couple qui vivait à la campagne en Angleterre et qui se sentait épié par un voisin . L’épouse s’absentant pour plusieurs jours (chez sa mère) son mari décide de mystifier l’importun curieux et nuitamment se débarrasse d’un vieux et grand tapis qu’il transporte au coffre de sa voiture . Quand quelques jours plus tard un constable se présente au domicile pour avoir des informations sur l’épouse absente. L’interrogé jubile discrètement de sa machination réussie …. sauf que son épouse n’est jamais allée chez sa mère et a tout bonnement disparue et qu’il est un suspect de premier choix , suite à un témoignage du voisinage ….

Tel est pris qui croyait prendre.

L’ironie n’est pas de mise ni avec la police ni avec la justice .

+3

AlerterFaites comme moi, utilisez systématiquement un VPN pour consulter les sites non politiquement corrects. C’est plus difficile de repérer votre IP. Et crypter systématiquement vos courriels quand vous échangez des informations non politiquement correctes.

C’est loin d’être parfait, mais mieux.

+0

AlerterUn VPN ne fait qu’attirer l’attention sur vous, les FAI n ont pas besoin de votre IP à partir du moment où ils enregistrent tout ce qui transite pas votre connexion.

+4

Alerter« en dehors du fait qu’aucune puce ne nous soit encore directement implantée à la naissance ». C’est marrant cela me fait penser qu’à l hôpital où j’ai accouché il y a un an, tous les nouveaux nés étaient équipés d’un bracelet électronique pour éviter le kidnapping…

+1

AlerterAutre information au sujet des imprimantes/photocopieurs laser : les toners gardent tout en vidéo inverse. En effet, un toner (une cartouche laser) fonctionne comme un tampon en rouleau où seule l’encre utilisée disparait ; on peut donc voir tout ce qui a été imprimé.

Donc attention quand vous jetez vos toners après avoir imprimé des documents sensibles.

+5

AlerterBonjour,

ce n’est pas tout à fait exact ; il reste sur le photoconducteur (ou tambour) l’image électrique de la dernière page imprimée , pas les précédentes .

C’est sur les imprimantes thermiques que le rouleau encreur garde en négatif tous les documents imprimés.

+0

AlerterLes unes de la Quadrature du Net :

– Le Parlement européen échoue à protéger notre vie privée. Bruxelles, 19 octobre 2017 — Le Parlement européen vient d’adopter sa position sur le règlement ePrivacy. Elle n’est pas bonne. Les pires mesures exigées par les géants de l’Internet ont été repoussées, mais les partis politiques se disant « pro-vie privée » ont échoué à toutes les rejeter. Les libéraux, la « gauche » européenne et les verts ont perdu de vue nos droits fondamentaux, égarés dans d’absurdes tentatives de trouver des compromis à n’importe quel prix.

– Macron digne de la lâcheté de ses prédécesseurs. Paris, 11 octobre 2017 – Aujourd’hui, l’Assemblée nationale adoptera l’état d’urgence permanent. Le Sénat le fera jeudi prochain.

+5

Alerter– Le Parlement doit protéger nos identifiants numériques. Paris, 9 octobre 2017 – Aujourd’hui, à 16h, 7 députés et 7 sénateurs, réunis en commission mixte paritaire (CMP), devront trouver un texte de compromis entre les versions du projet de loi sécuritaire adoptées au Sénat et à l’Assemblée. Cet énième texte sécuritaire devrait être rejeté par les deux Assemblées, car il est à la fois inutile – les lois existantes suffisent amplement au Gouvernement pour poursuivre sa paranoïa sécuritaire – et dangereux puisqu’il augmente considérablement les pouvoirs de l’administration au détriment de la justice et au mépris du principe de séparation des pouvoirs. Enfin il est proposé alors qu’aucune des lois précédentes n’a fait l’objet d’une évaluation pour en vérifier l’efficacité. Cet après midi, il reviendra notamment aux sénateurs de maintenir leur opposition à l’obligation de déclarer ses identifiants numériques et aux députés de comprendre enfin que cette mesure est autant inutile qu’inconstitutionnelle. La Quadrature du Net leur envoie le courrier ici reproduit, afin que ceux-ci ne puissent jamais feindre de n’avoir pas eu conscience de l’absurdité de cette mesure si dangereuse.

+4

AlerterMerci, suivre le lien pour la source de cette information avec le courrier envoyé aux parlementaires : https://www.laquadrature.net/fr/cmp_pjlterro

+3

AlerterCE QUI COMPTE c’est que tout document issus de fuites sensibles doit être photoshopé pour faire disparaître ce marquage.

Une fois au courant il est relativement simple de déjouer ce système de pistage.

En gros il faut remplir les zones de blanc en effaçant la tolérance sur les pixels.

+3

AlerterSi un programmeur veut bien se lancer… 🙂

+1

AlerterJe viens de tester avec succès :

Sur le fichier on applique avec photoshop l’outil « sélection de couleur » puis en zoomant on sélectionne le jaune correspondant à la couleur de stégano puis en validant photoshop va sélectionner tous les pixels codants, puis on les remplis en blanc ou couleurs de fond de la page.

Je pourrais faire un petit soft pour ça mais l’usage est très rare non ?

https://en.wikipedia.org/wiki/Printer_steganography

Article de 2005…

http://www.zdnet.fr/actualites/comment-les-imprimantes-couleur-marquent-les-documents-d-un-identifiant-invisible-39288238.htm

Cela fonctionne sur un fichier numérique ou un scanne

( je précise qu’en cas de photographie du document les points jaunes ne figurent pas sur la photo à moins d’une résolution supérieure a +ou- 20Mpixels )

+2

AlerterQuestion posée au parlement euro

http://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//TEXT+WQ+E-2007-5724+0+DOC+XML+V0//FR

+2

Alerterce serait bien un soft 🙂

+0

AlerterSuper et votre papier une fois « photoshopé », vous l’imprimez comment ?

+0

AlerterQue nous reste-il ? Prendre une photo haute définition d’un document et l’envoyer sans l’imprimer ?

+2

AlerterQuelqu’un sait il comment une telle photo est marquée par l’appareil ?

+6

AlerterCes « marques » peuvent être dans le fichier sous forme de métadonnées plus ou moins normalisées et publiques (EXIF, TIFF, IPTC…), donc modifiables(effaçables) ou non-publiées (secret du concepteur). Elles peuvent, probablement, être cryptées (secret du concepteur) et surtout elles peuvent être réparties dans la photo elle-même (comme pour les imprimantes en question=stéganographie) dans un format évidemment connu du seul concepteur…

Pour rester dans l’informatique John McAfee localisé par les métadonnées : http://www.numerama.com/magazine/24450-mcafee-arrete-trahi-par-les-metadonnees-d-une-photo.html

+3

AlerterA ma connaissance, l’appareil (numérique) ne fait qu’ajouter des métadonnées aux données numériques de l’image prise.

Ces métadonnées sont modifiables/effaçables.

Le marquage est fait par la suite par un logiciel de traitement de l’image et est fait en général pour une protection des droits d’auteur.

https://fr.wikipedia.org/wiki/Tatouage_num%C3%A9rique

Mais je ne suis pas un spécialiste en photographie.

+1

AlerterUn complément d’infos sur les images numériques dans cet article

https://fr.wikipedia.org/wiki/Image_num%C3%A9rique

+0

AlerterA toute fin utile ce mode d’emploi est clair https://www.sebcar.net/2013/08/photo-exif-nettoyage/

Est-il exhaustif ? Je n’en sais rien.

Merci Olivier pour le travail réalisé sur le blog. Je suis loin d’être d’accord avec les 3/4 des vues énoncés dans les textes et les commentaires, mais votre site(comme d’autre) est d’intérêt public, surtout vu le triste état de notre presse.

+1

AlerterDans la même série,

Quand vous prenez une photo d’un smartphone, votre photo (sauf si vous avez désactivé l’option qui va bien), contiendra toute une série de métadonnées dont des infos de géolocalisation, ainsi que le numéro de série unique de l’appareil (format EXIF pour ceux que cela intéresse). Googlez « EXIF dangers » ou « EXIF format specifications ».

Rassurez-vous lorsque vous postez une image sur un réseau social, il y a belle lurette que le site en question intercepte ces infos sensibles et ne les rende pas publiques. Mais je suis intimement persuadé qu’un FB les avale et les stocke pour son propre compte…

Exemple : votre cousine fait un selfi depuis les toilettes d’un aéroport. En téléchargeant cette photo depuis sa page FB, l’entête EXIF aura complètement disparu et donc vous ne serez pas de quel aéroport la photo a été prise.

En revanche, une amie vous envoie une photo d’un bout de tissu par mail depuis une boutique (si l’option n’a pas été désactivée) vous pourrez retrouver sans problème le nom de la boutique.

+1

AlerterAbsolument tout est tracé, de la voiture au frigo en passant par les barquettes de carouf, que ce soit 3-4-5G, wifi, bluetooth, RFID, IR… La miniaturisation des composants (loi de moore) et la capacité d’insérer du code sur un support nanométrique (bientôt holographique ou quantique) permet tout à tout le monde, depuis un Etat jusqu’à une entreprise ou un foyer (je surveille ma femme…).

En conséquence, si d’aucuns souhaitent échanger, il ne reste que la bière sur un banc (sans portable), puisque même le troquet a une caméra de reconnaissance faciale pour pouvoir vous dire « bonjour Gilbert, comme d’hab? »… Mais comme les articles scientifiques l’ont expliqué, l’humain n’a la capacité de reconnaitre et échanger qu’avec pas plus de 300 personnes. C’est moins que le nombre de jours dans l’année et donc permet d’éviter l’alcoolisme…

+6

Alerterpour les RFID : 4 à 5 secondes au micro ondes et pff ! Pas plus sinon ça commence à bruler

+2

AlerterUn exemple parmi une multitude : Imaginez un syndicaliste qui négocie avec une multinational un plan de licenciement qui va impacter plusieurs milliers de salariés. Ce plan sociale est très défavorable aux intérêts qu’il défend et le syndicaliste prévoit un mouvement de grève pour contraindre la direction de l’entreprise à négocier. Il reçoit alors le message suivant d’une source anonyme : Nous savons que vous avez une liaison avec Mademoiselle Laurence Podessoi depuis le 22 février 2015 et nous possédons une copie des nombreux messages que vous avez échangés avec elle (voir annexe 1). Aussi nous vous invitons, dans l’intérêt de votre famille, à signer sans discussion le plan social dans les conditions actuelles. Dans le cas contraire nous serons contraint de diffuser cette information à toutes vos connaissances (voir annexe 2). Pensez à vos enfants.

Les salariés de cette entreprise, qui n’ont à rien cacher, ont néanmoins tout à perdre…

+9

AlerterCe syndicaliste peur aussi menacer ou directement publier le message de chantage reçu. La justice aussi !

+2

AlerterOn parie ? Une societe sans possibilite d’avoir ses secrets est forcement totalitaire

+10

AlerterJe le pense aussi et que plus le pouvoir des multinationales augmentera, plus nous nous rapprocherons du fascisme.

+9

AlerterC’est un choix individuel et je ne m’avancerai pas sur le pourcentage de ceux qui sacrifieront leur famille pour préserver leur intégrité. Quant à l’anonymat de la source du message, je ne doute pas que des entreprises puissent proposer ce service à ceux qui en ont les moyens.

Le danger est double car non seulement ceux qui servent l’état peuvent aussi avoir des intérêts personnels en contradictions avec leur fonction et parce que la frontière entre le pouvoir politique et le pouvoir économique est de plus en plus mince. Qui surveillera ceux qui ont pour mission de nous surveiller ?

+4

Alerter«Je tiens à noter que plusieurs pays ont de fait mis les technologies de l’information au service de l’armée, forment leurs cybertroupes et utilisent activement le domaine informatique pour affaiblir leurs concurrents, promouvoir leurs intérêts économiques et politiques, accomplir des tâches géopolitiques en général, y compris comme un facteur du « pouvoir de persuasion »», a déclaré Vladimir Poutine lors d’une réunion du Conseil de sécurité russe.

Source : https://fr.sputniknews.com/international/201710261033624424-cybertroupes-poutine-avertissement/

+4

Alerterje parlais des tech-camp sur ce site il y a au moins deux ans. Ce sont des chambres de recrutement et de conditionnement intellectuel, ils ont été utilisés pour les révolutions de couleurs.

+3

AlerterBof, une valise de billet est tellement plus efficace et tellement moins traçable…

Source : https://fr.wikipedia.org/wiki/Affaire_des_caisses_noires_de_l%27Union_des_industries_et_m%C3%A9tiers_de_la_m%C3%A9tallurgie

+1

AlerterL’un n’exclue pas l’autre et tous les individus ne sont pas achetables.

+1

AlerterLes responsables doivent être vertueux , pas hypocrites , vertueux !

Responsables et capables avec ce qu’il faut d’humilité pour rendre à chacun sa part.

C’est pas facile et c’est le contraire de la démocratie actuelle qui croît que tous sont capables dès lors qu’ils sont désignés par le suffrage.

Pour une grande majorité de citoyens , la vertu, dans son sens originel, est barbante (euphémisme) et le cynisme triomphant lui est préféré.

C’est le bourbier de la politique actuelle qui fait les choux gras des médiocres et des vaniteux désenchantés.

On change le monde en changeant soi-même .

C’est long.

+1

Alerter« … le minimum serait d’obliger les constructeurs à mettre un sticker d’information visible sur toute imprimante qui imprime automatiquement une signature sur les documents. »

Comme les cookies qui sont quasiment partout et qu’on ne peut pas empêcher ?

+1

Alerter« Mais ce qui est effrayant dans tout ça, c’est de se dire qu’avec ces technologies, le réseau de Jean Moulin aurait tenu une ou deux semaines… »

Malheureusement, les mecs de Daesh ont tout de meme reussit a faire plusieurs centaines de morts en Europe sur plusieurs annees…. donc cette affirmation me semble inexacte.

Donc, il y a toujours moyen de passer sous le radar.

Mais il faut de l’imagination.

+4

AlerterNotez qu’il y a une sévère différence entre un réseau de résistance à animer et une cellule ayant un seul attentat à commettre…

Notez aussi la durée de survie de la cellule une fois l’attentat survenu…

+12

AlerterBataclan (par exemple) = un reseau, pas completement démantelé pour le moment.

Sur la question de la survie, c’est la volonté des acteurs qui mérite d’etre questionné ici, pour raison religieuse (par exemple) .

Il est évident que le reseau de Jean Moulin n’aurais pas tenu. Mais c’est la structure même du réseau qui doit s’adapter aux contraintes. Ce que font les réseaux terroristes. Ce que suggere Azza est justement de sortir du cadre. Jean Moulin n’aurais pas reproduit son reseau à notre époque. Ce que les Corses, les Basques ou les mafieux (par exemple) ont bien compris.

Le fond du probleme n’est pas de se faire prendre. C’est de vouloir résister, pour de vrais.

+2

Alerter« Le fond du problème n’est pas de se faire prendre. C’est de vouloir résister, pour de vrais. »

C’est dur de vouloir résister si on sait qu’on va se faire prendre – sauf à être suicidaire…

+3

AlerterOui, il y a un prix. Toujours. Moulin c’est fait prendre, et comme beaucoup il a payé le prix du sang (ni Jean Moulin et ni Pierre Brossolette n’étaient suicidaire, et pourtant…). Cela ne les a pas empêchés de faire face : le courage. On pourrais citer Soljenitsyne sur son déclin, choisir entre « vivre comme l’on pense ou penser comme on vit », etc… Mais ce n’est pas mon intention de faire dans la moraline, c’est trop important. C’est une vrai question difficile. Simple mais difficile. Continuons ce que nous pouvons et essayons d’en faire plus. Merci de continuer.

+7

Alerter« il pourra sortir assez facilement une liste des individus à arrêter – voire des individus à exécuter en premier… »

Et moi qui vient tous les jours sur ce site…..

+5

AlerterFuir à l’étranger est encore (un peu) possible. Mais si demain le monde dont rêve Jacques Attali se réalise c’est à dire un gouvernement mondial, il n’y aura plus de pays étranger ! Toute fuite sera impossible.

+8

Alerterheureusement, il y a des gens intelligents qui ne veulent pas d’un gouvernement mondial, Faut pas prendre les délires d’Attali pour la réalité, au niveau mondial, c’est qui Attali ? lol

+1

AlerterLes délires d’Attali sont le livre chevet de nos représentants. Les gens intelligents dont vous parlez ont juste le droit de la fermer et de payer des impôts. Pas lol donc.

+11

AlerterLe problème, c’est que Jacques Attila, au niveau mondial, il a des Mentors, des Émules et des équivalents!

Tenez, chronologiquement, son prédécesseur, version US, dont il est quasi la copie carbone,

Zbignew Brzezinski, écrivit entre autres ceci:

« The technotronic era involves the gradual appearance of a more controlled society. Such a society would be dominated by an elite, unrestrained by traditional values. Soon it will be possible to assert almost continuous surveillance over every citizen and maintain up-to-date complete files containing even the most personal information about the citizen. These files will be subject to instantaneous retrieval by the authorities. », dans BETWEEN TWO AGES America’s Role in the Technetronic Era, en 1970…

Il y décrit pourquoi il pense que ça adviendra, pourquoi c’est » souhaitable », et quels sont les pas immédiats à faire en ce sens.

À l’époque il était essentiellement question de codes barres uniques et de paiements électroniques. Le champ des possibles s’est élargi, le but lui reste identique!

Ce genre de gens trouve toujours l’oreille des princes et celle des banquiers pour aiguilloner, du possible vers l’accompli.

https://archive.org/stream/pdfy-z5FBdAnrFME2m1U4/Zbigniew%20Brzezinski%20-%20Between%20Two%20Ages_djvu.txt

Bref, y’à de la suite dans les idées….

+8

AlerterAu fait, il ne vous est jamais arrivé d’employer un service comme youtube sur un ordi qui n’est pas le vôtre. Si jamais avant d’aller sur youtube vous avez introduit vos données pour aller sur votre boîte courriel, vous aurez directement sur youtube des propositions de liens vidéos adaptées à votre profil. Tendances politiques, émissions débiles, érotisme, tout y passe. Il ne manque plus que les gens manipulent l’ordi après vous. Bonjour, la discrétion ! C’est pareil pour les achats en ligne. Vous avez des publicités en fonction de votre profil sur un ordi qui ne vous appartient pas, du moment que vous avez été consulté votre boîte courriel personnelle.

Par le passé, j’avais constaté que les sécurités n’étaient pas les mêmes selon les navigateurs pour facebook, etc. Vous ne pouviez pas voir les photos d’un non ami sur facebook, qu’à cela ne tienne on passait de Mozilla à Internet explorer en passant par Chrome, et bingo les albums photos devenaient disponibles en toute indiscrétion.

+4

AlerterÇa s’appelle Google Analytics. Dans leurs sites web, les commerçants ajoutent un petit code qui permet à Google de récupérer certaines choses concernant votre commande, et en corrélant le tout, les commerçants sont capables d’avoir des statistiques sur l’âge, le sexe des gens… et Google bien plus encore.

C’est une sorte de cheval de Troie en fait.

+2

AlerterC’est assez marrant, au boulot nous avons un PC commun pour piloter une machine et nous nous amusons à deviner qui a utilisé le PC avant en regardant les propositions de google. Inversement, c’est très facile à trafiquer (et tout aussi amusant).

+3